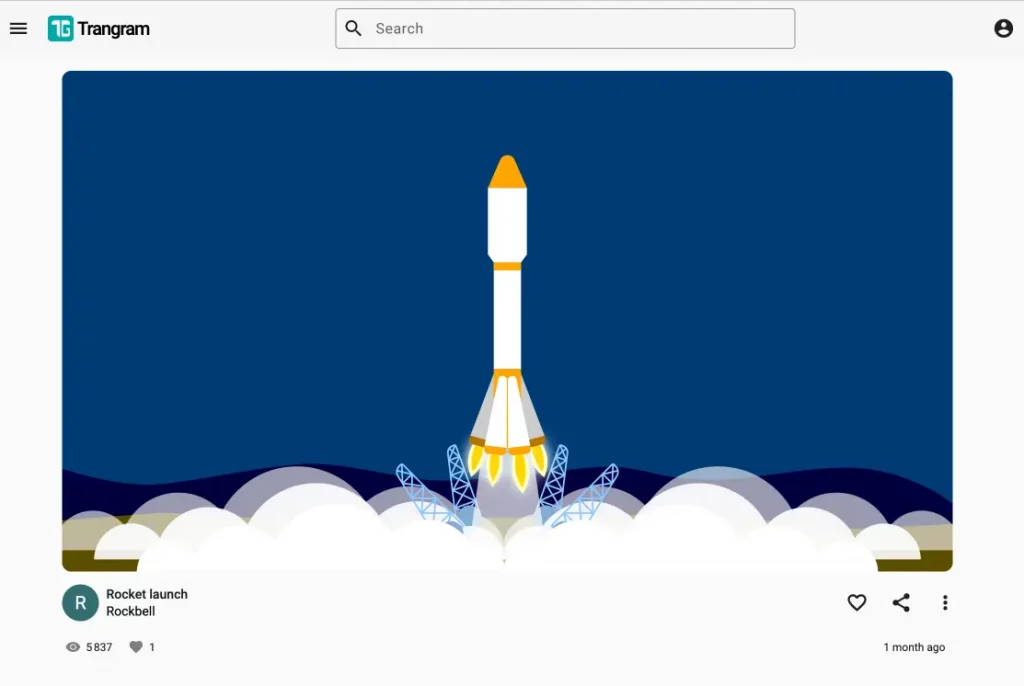

Les amis, si vous cherchez une solution simple et efficace pour créer des animations et des graphiques animés sans vous prendre la tête, j’ai déniché un petit bijou pour vous : Trangram. C’est une plateforme en ligne gratuite qui vous permet de créer, d’animer et de partager vos créations en toute simplicité, sans avoir besoin de connaissances en programmation.

Avec Trangram, vous avez accès à une panoplie d’outils intuitifs et puissants pour donner vie à vos idées. Que vous soyez un professionnel du marketing qui cherche à créer des vidéos engageantes pour les réseaux sociaux, un enseignant qui souhaite rendre ses cours plus dynamiques, ou simplement un passionné de graphisme qui aime expérimenter, Trangram pourra vous aider.

L’interface est claire et bien pensée, avec des fonctionnalités accessibles en quelques clics. Vous pouvez choisir parmi une bibliothèque d’éléments graphiques prêts à l’emploi, ou importer vos propres images et illustrations. Ensuite, il suffit de les disposer sur votre scène, de définir les animations et les transitions, et le tour est joué ! Vous pouvez même ajouter du texte animé, des effets sonores et de la musique pour rendre vos créations encore plus immersives.

Ce que j’apprécie particulièrement avec Trangram, c’est la flexibilité qu’offre la plateforme. Vous avez le contrôle total sur chaque élément de votre composition, ce qui vous permet de laisser libre cours à votre créativité. Que vous souhaitiez réaliser une infographie animée pour présenter des données complexes de manière ludique, ou une vidéo teaser pour promouvoir un événement, les possibilités sont infinies.

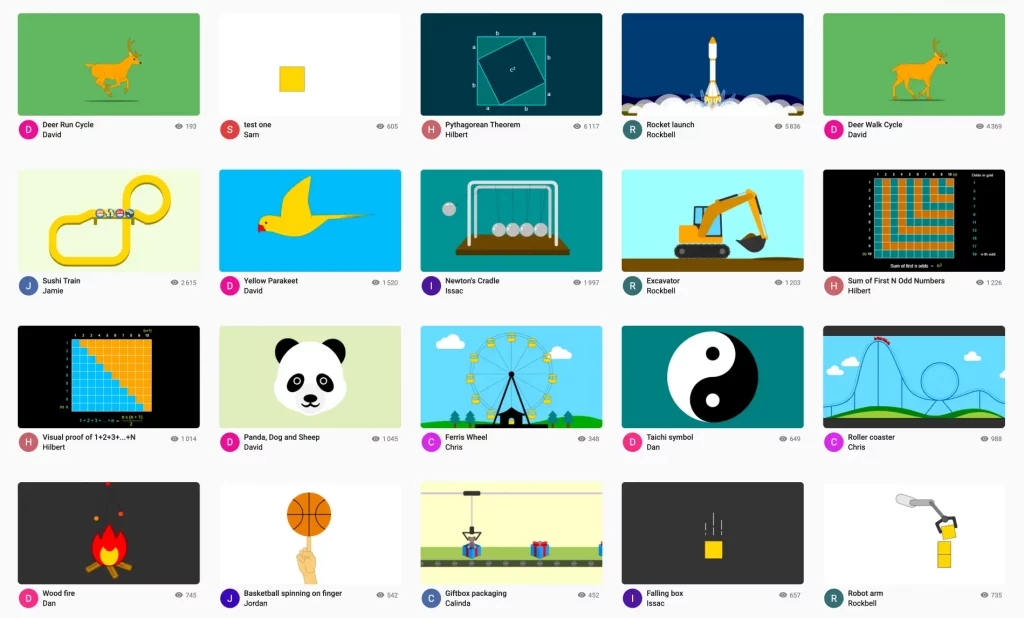

Un autre point fort de Trangram, c’est la communauté qui gravite autour de la plateforme. Vous pouvez explorer les créations d’autres utilisateurs pour vous inspirer, mais aussi partager les vôtres et obtenir des retours constructifs. C’est une excellente façon de progresser et de faire de belles découvertes. Et si vous avez besoin d’un coup de pouce, la documentation fournie est très complète, avec des tutoriels vidéo et des guides pas à pas pour vous aider à prendre en main les différents outils.

Évidemment, Trangram ne remplacera pas les logiciels de motion design haut de gamme utilisés par les professionnels. Mais pour la grande majorité des utilisateurs qui cherchent une solution abordable et facile à prendre en main, c’est un excellent choix. Que vous soyez une startup qui souhaite créer des vidéos explicatives pour présenter ses produits, ou une agence qui a besoin de produire rapidement des contenus animés pour ses clients, Trangram saura vous faire gagner un temps précieux.

A découvrir ici : Trangram.