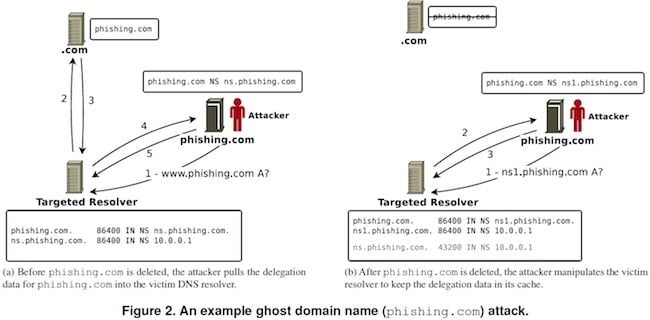

Détectée par une équipe de chercheurs chinois et américains, une faille de conception dans la mise à jour du cache des DNS permettrait de continuer à accéder à un site, même si ce dernier a été supprimé des serveurs DNS (y compris de haut niveau). Pour rappel, un serveur DNS, c’est ce qui permet de faire le lien entre une adresse IP et un nom de domaine.

Portant sur 19 045 serveurs DNS, une démonstration a permis d’établir qu’un nom de domaine supprimé (un ghost domain name) depuis 1 semaine de ces serveurs, avec une TTL largement expirée, était encore accessible dans 70% des cas.

BIND, mais aussi les serveurs DNS de Microsoft, Google, ou OpenDNS sont vulnérables. On n’a pas encore tous les détails de la faille, mais d’après les chercheurs, celle-ci a déjà été exploitée.

L’intérêt d’une telle faille pour les cyber criminel est sans précédent, puisque cela leur permettrait de maintenir à flot leurs botnets qui utilisent des noms de domaines pour se mettre à jour ou télécharger certains de leurs composants… Même remarque pour les sites de phishing.

On ne sait d’ailleurs pas exactement combien de temps un nom de domaine continue d’être résolu via cette faille, mais cela pourrait être « définitivement » (enfin, jusqu’à ce que la faille soit corrigée partout).

Mis à part les cyber criminels, je me dis aussi que cette faille pourrait intéresser les partisans des libertés sur le net. On pourrait imaginer une extension Firefox capable d’exploiter cette faille et autorisant l’accès à un site, même après la saisie d’un nom de domaine.

A suivre… Toutes les infos sont ici (PDF) et une bonne explication technique (compréhensible) est visible ici. Je vous la recommande.