Le célèbre lanceur d’alerte Edward Snowden vient de tirer la sonnette d’alarme sur Twitter. Selon lui, les développeurs de Bitcoin ont intérêt à se bouger les fesses pour intégrer des fonctionnalités de confidentialité au niveau du protocole, sinon ça va sentir le roussi !

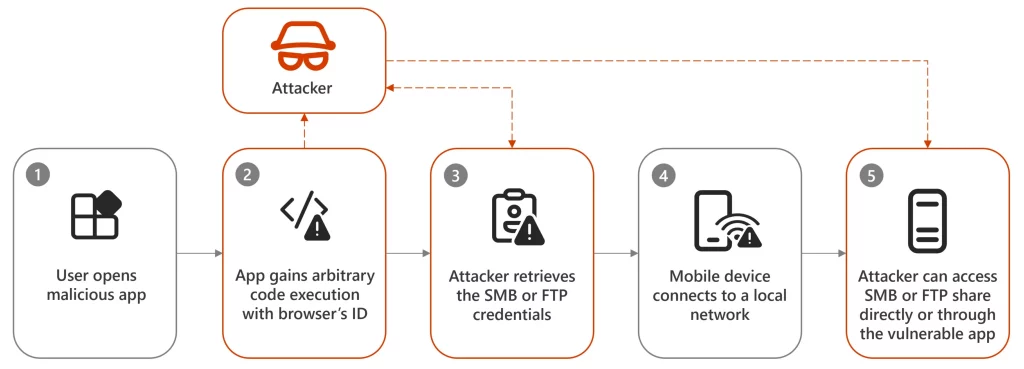

Snowden a balancé ça en réponse à une annonce de Wasabi Wallet qui a dû suspendre ses services pour les utilisateurs américains. Eh oui, les autorités US s’attaquent en ce moment à plusieurs projets qui osent protéger un tant soit peu la vie privée des utilisateurs de cryptos. Même Trezor, le célèbre fabricant de hardware wallets, a dû mettre un terme à sa fonctionnalité CoinJoin qui permettait d’anonymiser un peu les transactions.

C’est la suite logique de l’arrestation des fondateurs de Tornado Cash il y a quelques jours que le département de la justice américain (DOJ) accuse carrément de blanchiment d’argent et de complot ! Tout ça parce qu’ils ont développé un outil pour protéger la vie privée des utilisateurs…

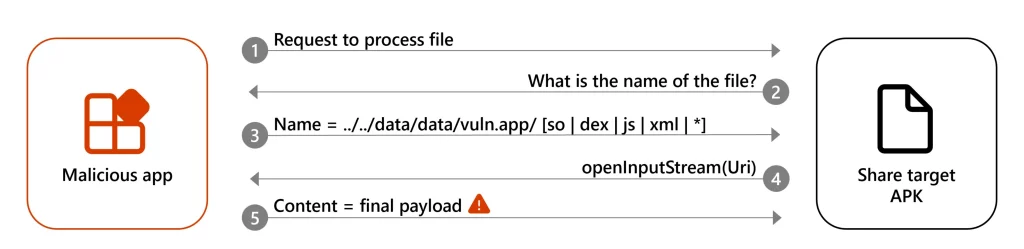

Mais c’est la définition même de « service de transmission monétaire » qui pose problème puisque les procureurs US ont décidé de l’étendre à toutes les sauces, même aux développeurs de wallets qui n’ont aucun contrôle direct sur les fonds des utilisateurs. Autant dire que ça fout un sacré bordel.

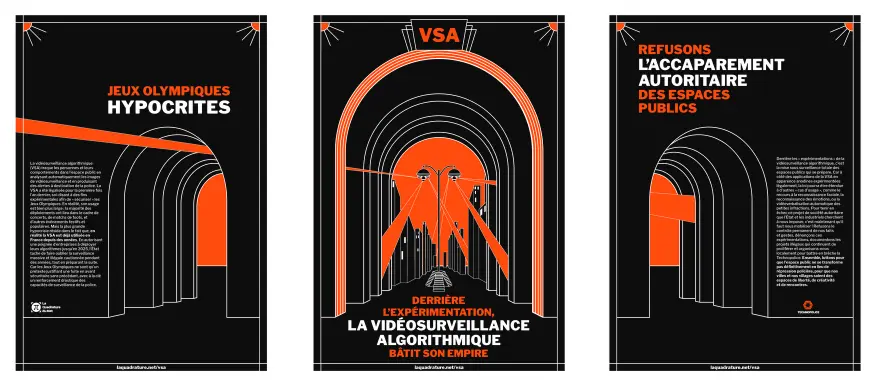

Coin Center, un groupe de défense des libertés numériques, parle carrément de violation de la liberté d’expression et de la vie privée et estime que la position du DOJ est une interprétation agressive et démesurée de la loi. Même le FBI s’y met en mettant en garde les Américains contre l’utilisation de services non enregistrés.

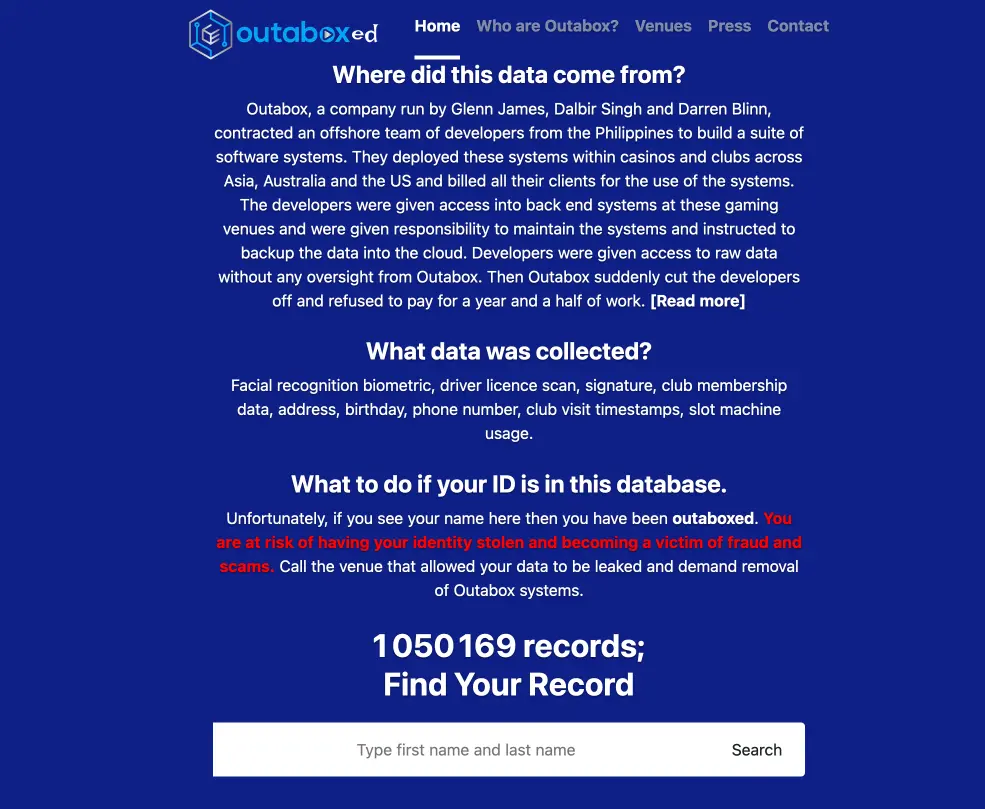

Alors qu’est ce que ça implique concrètement pour les utilisateurs lambda ? Eh bien, disons que si vous tenez à votre vie privée, il va falloir redoubler de prudence parce que les plateformes qui exigent une vérification d’identité (le fameux KYC) sont de véritables pièges ! Une fois que votre wallet perso a interagi avec l’une d’entre elles, c’est foutu puisque tout votre historique de transactions en plus d’être exposée au grand jour, est forcement lié à votre identité.

Heureusement, il existe encore quelques solutions pour garder un semblant d’anonymat. Les monnaies confidentielles comme Monero ou Zcash par exemple, qui intègrent des mécanismes de confidentialité directement dans leur protocole. Mais attention, même ces outils ne sont pas parfaits et nécessitent de bien savoir ce qu’on fait.

En attendant, on ne peut qu’espérer que les développeurs de Bitcoin et des autres cryptos prennent au sérieux cet avertissement de Snowden et se bougent pour intégrer des fonctionnalités de confidentialité robustes au cœur même des protocoles. Des mécanismes comme les preuves à divulgation nulle de connaissance (zk-SNARKs) pourraient permettre d’avoir une vraie confidentialité au niveau protocolaire.

En tout cas, une chose est sûre : la bataille pour la vie privée est loin d’être gagnée et il va falloir rester vigilants si vous ne voulez pas vous retrouver à poil sur la blockchain !

]]>