— Article en partenariat avec Ultenic —

Vous avez envie de vous offrir une friteuse à air pour cuisiner plus sainement sans que tout baigne dans l’huile ? Ça tombe bien, voici la petite dernière que j’ai pu tester et elle va surement vous plaire. Son nom : L’AFG01 de CHEFREE.

Une friteuse à air polyvalente

Alors je vous arrête tout de suite, rien à voir avec Xavier Niel. L’AFG01 est une friteuse à air de couleur noire mesurant précisément 42,6 cm de long sur 34,3 cm de large et de 34,7 cm de haut. Elle pèse environ 6 kg et est fabriquée en acier inoxydable ce qui lui donne une belle finition et la rend évidemment résistante à la corrosion.

Au niveau de sa contenance, elle dispose d’une capacité de 6 litres et est dotée d’une puissance de 1660 watts, soit largement moins qu’un four traditionnel

C’est donc une friteuse à air de taille moyenne qui est assez puissante pour cuire rapidement et efficacement toutes sortes d’aliments et pas uniquement des frites. Elle est conçue pour être utilisée en intérieur même pour vos grillades les plus extrêmes et est plutôt silencieuse, ce qui est un plus pour moi qui aime bien écouter de la musique quand je cuisine.

Simplicité d’utilisation

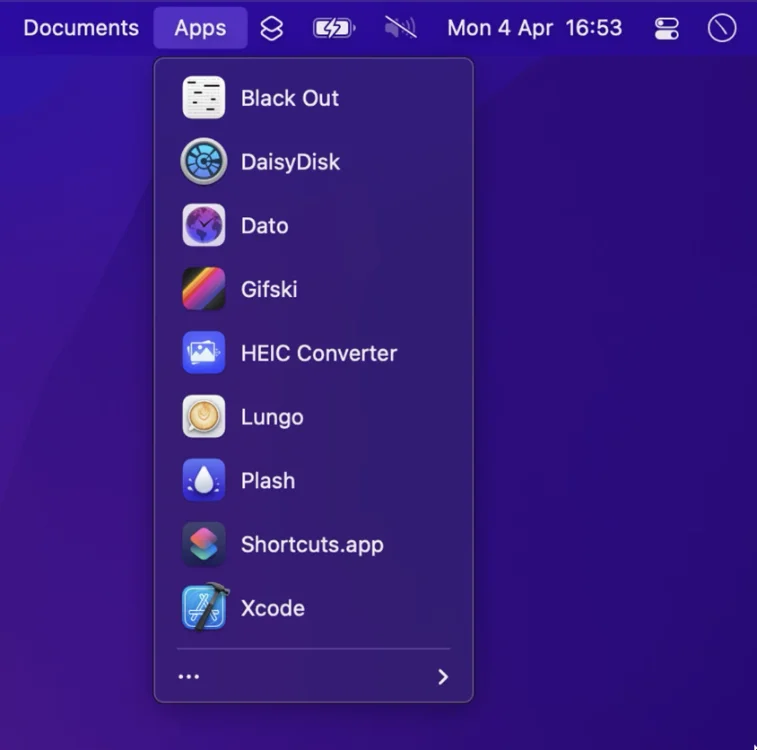

J’ai donc eu l’occasion de tester cet appareil de chez Ultenic depuis quelques semaines, et je dois dire que je suis vraiment content des plats que j’ai cuisinés. Pour vous expliquer un peu mieux le truc, Ultenic est une marque qui possède une sous-marque appelée CHEFREE, spécialisée dans les appareils de cuisine comme ce grill « air fryer » AFG01.

Si vous connaissez déjà les friteuses à air de la marque, sachez que l’AFG01 de CHEFREE est plus polyvalente que les modèles précédents (K10 et K20). En effet, elle dispose de huit fonctions de cuisson différentes : barbecue, crisper, rôtir, cuire, griller, frire, steak et préchauffage (bon, OK ce n’est pas vraiment un mode de cuisson, mais je le compte quand même).

Autant vous dire que vous pouvez tout faire avec cet appareil, qui se comporte comme un mini four ! À titre perso, au même titre que la K10 et la K20, cet appareil me simplifie vraiment la vie tous les jours. Plus besoin d’allumer mon four ou mes plaques de cuisson pour réchauffer un petit truc ou faire cuire une pognée de nuggets…

Les accessoires inclus avec l’AFG01 sont d’ailleurs très utiles. Le panier à frites et la plaque de grill sont plutôt cool pour préparer des croquettes de poulet maison ou des steaks. Et j’ai été agréablement surpris par la qualité de la cuisson notamment au niveau de la viande. Si vous dosez bien la température et le temps de cuisson, le résultat sera tendre et juteux à souhait.

Des résultats de qualité

Je peux donc tout faire cuire avec cette friteuse à air qui je le rappelle a une capacité de 6 litres pour le bac, et de 4 litres pour le panier. Donc ça reste quand même un bon volume pour cuisiner pour 4 personnes.

J’ai par exemple fait des pavés de boeuf et la viande est restée saignante comme je l’aime. Même chose avec les frites qui étaient croustillantes. Bref, on obtient le même résultat qu’avec une friteuse à huile ou un barbecue bien chaud. Manque que l’odeur du feu de bois… par contre, la dégoulinade d’huile de friture ne me manque pas. Et contrairement à ce qu’on pourrait penser, non, la viande ne se dessèche pas.

Une cuisson rapide et efficace

Grâce aux quatre niveaux de chauffage et à sa puissance de 1660 watts, vous pouvez facilement ajuster la chaleur pour cuire la viande à différents stades (saignant, moyen et bien cuit). Elle consomme également 80% d’énergie en moins par rapport aux méthodes de cuisson traditionnelles, ce qui n’est pas négligeable surtout en ce moment.

L’AFG01 est également dotée d’un système de préchauffage qui permet de régler la température en amont. Cela est très utile pour obtenir une cuisson uniforme et un meilleur « croustillant » de vos aliments. Par contre, il faudra être patient (c’est le concept du préchauffage) et attendre quelques minutes avant de mettre les aliments dedans, mais cela en vaut vraiment la peine. Après vous pourrez retourner bidouiller sur le PC, et attendre que ça sonne.

Facile à nettoyer

Concernant le nettoyage de la CHEFREE, c’est également très simple.

Le revêtement anti-adhésif du bac et de la plaque de grill rend le nettoyage rapide et facile. Il suffit de rincer les pièces à l’eau chaude et de les essuyer avec un chiffon doux.

Même si je ne fais pas de « conseil en investissement » (lol), je vous la recommande fortement, car pour un peu plus de 200 €, c’est loin d’être un gadget. Je l’utilise tous les jours avec sa petite soeur la K20 et je ne pourrais plus m’en passer.

Je ne fais plus rien bruler, on mange beaucoup moins gras, je crame moins de gaz et d’électricité, et les frites sont au top, y compris quand je les fais avec de vraies patates coupées en morceaux.

Si j’avais un petit bémol à apporter quand même, c’est qu’elle prend un peu de place et qu’elle peut ne pas être adaptée à tous les espaces de rangement en raison de son couvercle qui s’ouvre par le haut. C’est à prendre en compte si vous avez une petite cuisine. Mais bon, à part ça c’est vraiment top et une fois encore c’est un appareil qui s’appelle « friteuse à air » mais que je considère plutôt comme un mini four super efficace, paramétrable à souhait et polyvalent. Mon prochain projet avec, c’est d’y faire cuire mon propre pain.

60 euros de réduction sur l’AFG01

Et pour encore plus d’économies, profitez du code promo exclusif de 30 euros, valable jusqu’au 24 décembre, en utilisant le code AFG01KORBEN. Mais ce n’est pas tout ! Il y a aussi un coupon de 30 euros disponible sur Amazon.fr. Grâce à ces deux offres, vous pouvez bénéficier d’une remise totale de 60 euros sur votre achat de la CHEFREE, au prix de 159.99 euros seulement.