Amazon vient d’annoncer qu’elle mettait à dispo sur l’AppStore une application pour iPhone et iPod Touch donnant accès à l’intégralité de son catalogue produit (+ 9000 autres petits marchands partenaires…)

Même si l’application a l’air pensé pour aller vite et faciliter l’achat ce n’est pas spécialement pour ça que j’en parle ! C’est surtout parce qu’une fonctionnalité plutôt intéressante (et nouvelle) est dispo dans cette appli.

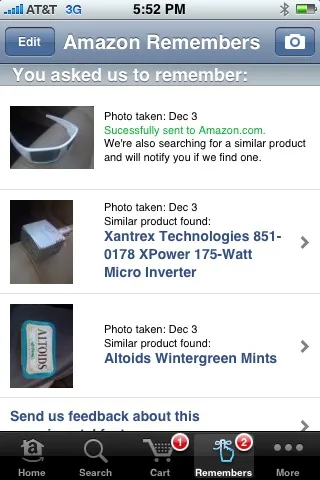

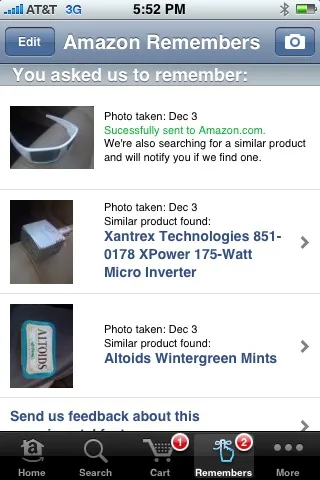

Ça s’appelle « Amazon Remembers » et ça permet de trouver un produit sur Amazon grâce à une photo prise avec l’iPhone.

Pour ceux qui n’ont rien compris, mettons nous en situation….

- Lalalalalaaaaa…. je me promène à la FNAC… lalalalalalaaaaaaa…

- QUOI ??!!! 450 € pour ce double coffret de Michel Sardou ? ARGH ! Je tombe et me meurs dans un abime de souffrance…

- Aaaaah mais non, j’ai mon super iPhone que j’ai pu me payer après avoir revendu un de mes bras à un touriste russe !

- Flip / Flap Je prend en photo le coffret avec Sardou en photo dessus et j’envoi ça à Amazon

… et pendant ce temps de l’autre côté de l’atlantique …

- « Chef, on a une nouvelle photo à analyser ! »

- « Ok petit ! Imprime là, on va le passer dans le méga-détectotron ! »

Brrrr Brrrr Zzzziiiiiiiiiiiiiiiiiiiiiiiiiiiiiii (bruit du détectotron)

- « Petit, c’est un coffret Michel Sardou ! Envoi la réponse »

- Tip tip tap tap tip tip (c’est le mec de chez Amazon qui répond)

… Retour à la Fnac …

- « Aaah voici enfin la réponse à ma demande Amazon… Hop ! 1 super coffret neuf de Michel Sardou à 250 € (le même !!) et un coffret tout pareil en occase à 150 € ! »

- « Coool, je passe la commande tout de suite et comme j’ai commandé avant 13h, je l’aurai demain dans ma boite au lettre… Aaaah que je suis un geek heureux, je jubiiiiiiile avec joie, amour et délectation…. »

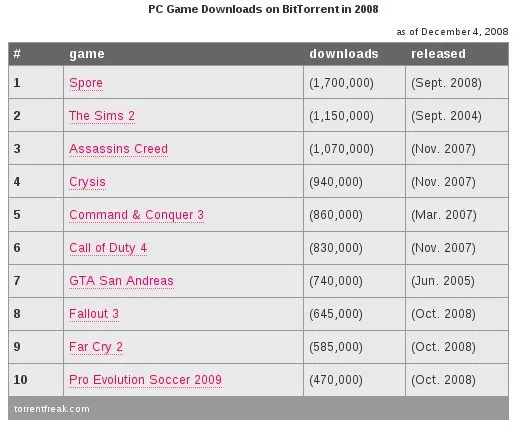

J’espère que la maintenant vous voyez où je veux en venir… Non toujours pas ? Bah si on croise cette application iPhone avec cette extension Firefox (ce qui n’est pas possible techniquement, mais uniquement conceptuellement, hein), on pourrait très bien imaginer une application iPhone qui permette de prendre en photo Michel Sardou, et qui automatiquement lance un download à distance du coffret MP3isé sur votre PC resté à la maison… Et tout ça en live depuis la Fnac…

Allez, zut alors, laissez moi rêver, c’est Noêl !

ps : Juste pour me contredire, aujourd’hui j’ai acheté un CD (pas à la FNAC) ! Ça m’était pas arrivé depuis assez longtemps, du coup je me sens tout drole, je pense que je vais aller m’allonger…

pps : Pirater c’est dangereux pour la santé mentale ! A ne pas faire chez soi sans être accompagné d’un adulte

[photo]

(utile pour le traitement vidéo, audio, TV…etc)

(utile pour le traitement vidéo, audio, TV…etc)