Oh wah… Voici une petite attaque qui utilise les protocoles d’authentification de Google / Facebook / Twitter / Linkedin et j’en passe. En effet, quand vous souhaitez vous inscrire sur un site web, vous pouvez soit vous créer un compte de zéro, soit vous identifier avec votre login Facebook ou Twitter ou j’en passe.

Seulement, voilà, avec certains sites mal conçus, un hacker peut tout simplement accéder à votre compte sans avoir besoin de grandes compétences techniques. Voici ce qu’ont découvert les chercheurs de l’équipe d’IBM X-Force.

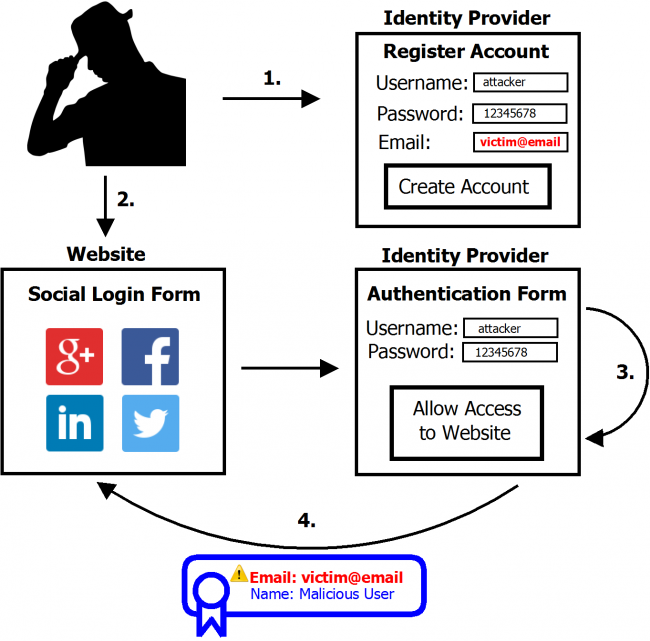

D’un côté, il y a vous… Vous avez, par exemple, un compte sur Slashdot (comme dans la démo ci-dessous) ou un autre site et vous êtes bien inscrit avec votre email [email protected]. De l’autre côté, il y a l’affreux script kiddy qui se rend sur Linkedin, site sur lequel vous n’êtes pas inscrit. Il se crée alors un compte avec VOTRE adresse email ([email protected]). Linkedin vous envoie un email de confirmation, mais même si l’email n’est pas vérifié, le hacker est bien authentifié sous Linkedin.

L’attaquant peut alors se rendre sur Slashdot, et demander à se logger avec le compte Linkedin qu’il a créé avec votre email. Et paf, il accède à votre compte sans avoir besoin de quoi que ce soit.

Le problème vient en réalité de Linkedin qui autorisé l’accès à un compte non vérifié, donc un usurpateur d’identité. Ce genre de système d’authentification devrait obligatoirement refuser les adresses email non vérifiées.

Que faire à votre niveau pour contrer ce problème ? Et bien vous créer des comptes avec votre adresse email sur tous les sites qui servent à ce genre d’authentification… Ou alors utiliser un email différent à chaque fois que vous vous créez un compte sur un service du genre de Twitter, Facebook, Google ou Linkedin. (Vous savez, avec le petit « + » dans gmail ou carrement une nouvelle boite)

En tout cas, c’est bien moche comme technique 😉