Identifier les secrets codés en dur et les sécuriser avec Secret Detector d'AWS

Vous le savez si vous me suivez sur les réseaux, cette semaine, j’ai eu le plaisir de me rendre à Las Vegas pour assister à la grande messe d’AWS (Amazon).

Beaucoup de nouveautés dans une offre déjà foisonnante alors j’ai décidé de faire un focus sur ce qui m’intéressait le plus. Ainsi, parmi les annonces de ces quelques jours, celle concernant CodeGuru a retenu mon attention. D’autres articles feront suite à celui-ci.

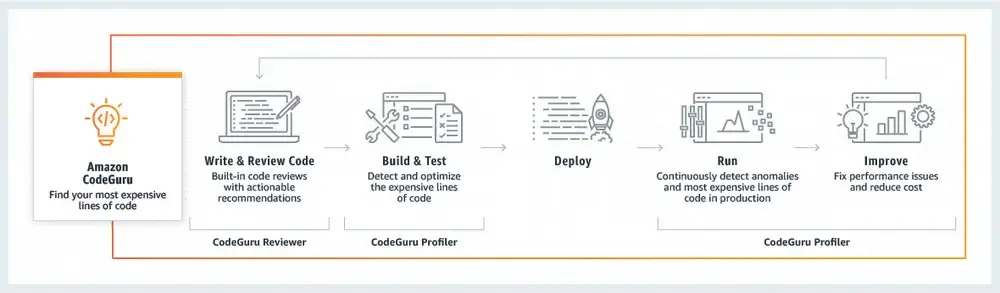

Mais avant de vous en parler, j’aimerais vous expliquer ce qu’est CodeGuru si vous ne connaissez pas. Il s’agit d’un outil pour les développeurs qui utilise du machine learning pour proposer des axes d’amélioration sur votre code en Python ou Java.

Ainsi CodeGuru (Profiler) est ainsi capable d’identifier les lignes de code qui alourdissent le programme et de proposer des recommandations, dans un seul et unique but : améliorer la qualité de ce dernier et donc les performances de vos applications.

Grâce à son apprentissage machine en continu, CodeGuru (Reviewer) est également capable d’identifier des failles de sécurité, des fuites de ressources, des entrées incorrectes, des bugs critiques ou encore un éloignement des bonnes pratiques de sécurité d’AWS. Toutes ces choses qui en règle générale sont complexes à trouver en phase de développement.

C’est d’ailleurs sur cette partie Reviewer que CodeGuru s’illustre une nouvelle fois. Vous le savez, car j’en parle souvent, il y a régulièrement des fuites de données sur des projets à cause d’une mauvaise gestion des secrets tels que les mots de passe, les clés API, les informations d’identification, clés SSH…etc.

Il n’est pas que les développeurs code en dur dans des variables certaines de ces valeurs et lorsque le fichier qui contient ces valeurs se retrouve sur un dépôt, accessible à tous, ça devient vite une catastrophe en termes de sécurité.

Pour remédier à cela, AWS a mis au point un “détecteur de secrets” au sein de CodeGuru Reviewer. Cet outil respecte la même philosophie, à savoir accompagner les développeurs dans l’amélioration de leur code. Cette nouvelle fonctionnalité utilise du machine learning comme le reste, pour identifier les secrets inscrits en dur dans votre code et vous alerte lorsque que des “secrets” sont détectés dans le code source, la documentation ou les fichiers de config.

Lorsqu’un secret est découvert, CodeGuru Reviewer suggère une correction pour le protéger à l’aide d’AWS Secret Manager, son gestionnaire sécurisé de mots de passe.

Cette nouveauté est sans surcoût et prend en charge un tas de fournisseurs d’API comme AWS, Atlassian, Datadog, Databricks, GitHub, Hubspot, Mailchimp, Salesforce, SendGrid, Shopify, Slack, Stripe, Tableau, Telegram et Twilio.

Ainsi, plus d’excuse pour ne pas correctement protéger vos secrets.