Comment activer les DNS chiffrés (DNS-over-HTTPS) dans Firefox ?

Je vous ai parlé des DNS chiffrés et de leur intérêt dans un article précédent, du coup pourquoi ne pas vous partager ce petit tutotrouvé sur Zdnet et dédié au navigateur Firefox. Le seul à gérer les DNS via HTTPS (DNS-over-HTTPS ou DoH) pour l’instant … mais pas par défaut.

Il va donc falloir mettre les mains dans le cambouis mais je sais que vous aimez ça ! ;-) Rassurez-vous c’est simple comme bonjour.

Comment ça marche ?

Le protocole DNS fonctionne en prenant le nom de domaine qu’un utilisateur saisit dans son navigateur et en envoyant une requête à un serveur DNS pour connaître l’adresse IP du serveur Web qui héberge ce site spécifique. Même principe pour les DNS chiffrés sauf que la requête est envoyée à un serveur DNS compatible et qu’elle est chiffrée via HTTPS sur le port 443, plutôt qu’envoyée en clair sur le port 53.

De cette façon, le protocole DoH masque les requêtes DNS au sein d’un trafic HTTPS normal de manière à ce que les observateurs tiers (FAI & Co) ne puissent pas connaitre les requêtes DNS exécutées par les utilisateurs. Ce qui empêche de déterminer quels sont les sites visités.

De plus le protocole fonctionne au niveau des applications, c’est-à-dire que les applis peuvent intégrer en dur une liste de serveurs compatibles vers lesquels envoyer automatiquement les requêtes. Liste qui prend alors le pas sur les DNS paramétrés par défaut présents au niveau de la config de l’OS. Dans la plupart des cas, ces derniers sont définis par votre fournisseur de services Internet.

Les applications prenant en charge DoH peuvent donc contourner assez efficacement les filtres des FAI locaux et accéder à du contenu pouvant être bloqué par un opérateur téléphonique ou un gouvernement local. Ce qui explique pourquoi les DoH font actuellement pas mal de bruit, c’est un pas de plus vers une confidentialité améliorée et une meilleure sécurité des utilisateurs. Et vu comme la surveillance généralisée prend de l’ampleur c’est toujours bon à prendre !

Bon maintenant préparez-vous un café et revenons au super-méchant de l’histoire (enfin selon les FAI britanniques) : Mozilla. Il existe 2 moyens d’activer les DNS via HTTPS dans votre Firefox, mais tout d’abord assurez-vous d’être à jour et d’avoir au minimum la version 62 du navigateur.

Méthode n°1 : Via les paramètres de Firefox (la plus simple)

1. Tapez directement about:preferences dans votre barre d’URL.

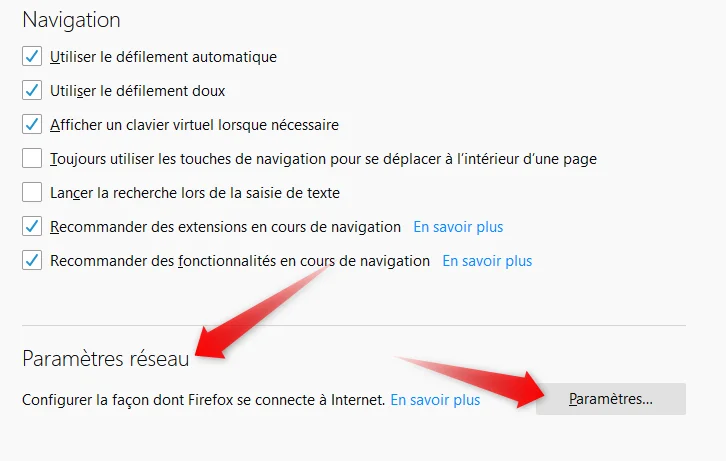

2. Dans la section Général (la page par défaut), rendez-vous en bas de page sur Paramètres Réseau et cliquez sur Paramètres.

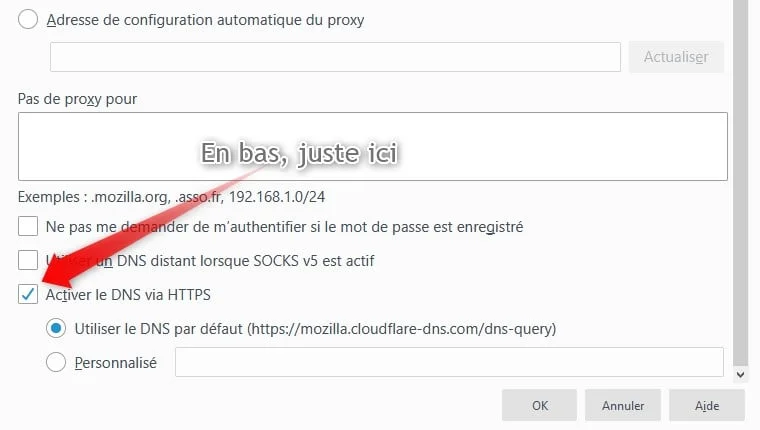

3. Dans la fenêtre qui va s’ouvrir, vous devrez cocher l’option “Activer le DNS via HTTPS” puis sélectionner votre serveur DNS compatible. Par défaut ce sera le serveur de Cloudflare (Cloudflare 1.1.1.1 mais attention si vous avez une Livebox) avec qui Mozilla a un partenariat, mais vous pouvez aussipersonnaliser le choix si nécessaire.

Opter pour Cloudflare est un choix correct car ce dernier collecte très peu de données sur les requêtes DoH provenant d’utilisateurs de Firefox. (D’où le partenariat)

Méthode n° 2 : via le fichier de configuration Firefox (pour les utilisateurs plus avancés)

1. Tapez about:config dans votre barre d’URL et appuyez sur “Entrée”. Vous accéderez alors au panneau de configuration de Firefox dans lequel vous allez devoir modifier 3 petites choses.

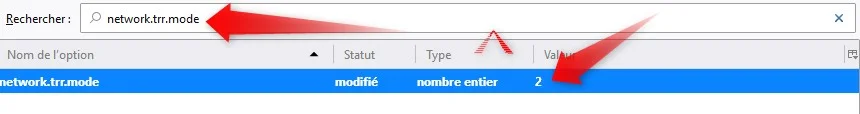

2. Le premier paramètre à chercher est celui qui gère le support des DoH, à savoir network.trr.mode. Vous devez passer sa valeur sur 2 (DoH est activé et le DNS normal prend le relais en cas de soucis). Pour modifier la valeur, il suffit de faire un clic droit -> modifier ou de double cliquer sur la ligne.

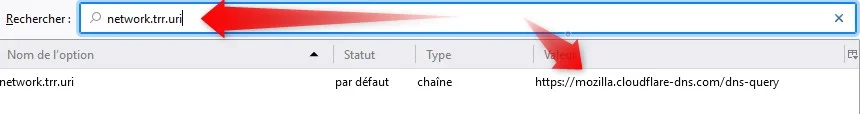

3. Second paramètre : network.trr.uri . Ce dernier gère l’URL du serveur compatible à contacter, par défaut ce sera donc https://mozilla.cloudflare-dns.com/dns-query, mais comme nous l’avons vu plus haut,d’autres URLs existent.

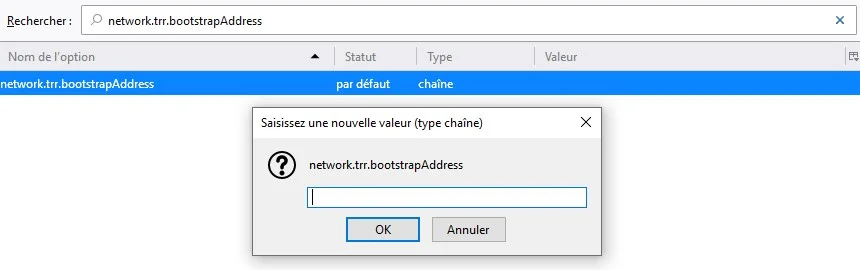

4. Cette dernière modification n’est pas obligatoire, mais elle servira de “filet de sécurité” en cas ou l’étape précédente ne fonctionne pas. L’option network.trr.bootstrapAddress va vous permettre d’entrer numériquement l’adresse du serveur choisit à l’étape 3. Pour Cloudflare ce sera 1.1.1.1 , pour Google 8.8.8.8. et pour les autres vous aurez besoin de connaitre l’adresse IP du serveur DNS compatible “over HTTPS”.

5. Vous pouvez aussi chiffrer le SNI en modifiant la valeur network.security.esni.enabled à true et en allant vérifier (après redémarrage que cela fonctionne sur le service de Cloudflare. (Merci à DeCo pour l’astuce)

Que vous utilisiez l’une ou l’autre de ces méthodes, tout devrait fonctionner directement. Si ce n’est pas le cas, redémarrez le navigateur et tadam !

Vous profiterez ainsi d’un surf un peu plus sécurisé qu’auparavant.