Pair Locking - Ou comment bloquer toute connexion non autorisée à votre iPhone

Je viens de lire un article intéressant sur StreetPress qui nous explique en gros que le logiciel de Cellebrite va bientôt être à dispo d’un tas de gens.

On y apprend que d’ici 2024, 500 UFED (Universal Forensic Extraction Device) commercialisés par la société Cellebrite, seront déployés dans toute la France, pour permettre aux forces de l’Ordre de récupérer tout le contenu des appareils Android et iOS des personnes tombées en garde à vue.

Ce genre d’appareil est déjà utilisé un peu partout, y compris dans les aéroports de certains pays peu scrupuleux en matière de respect de la vie privée des voyageurs. Ils permettent d’aspirer les photos, les vidéos, les emails, l’historique internet, de géolocalisation, les mots de passe, le carnet d’adresses, les données, les notes, les SMS ainsi que les messages d’applications (chiffrées ou non) comme Snapchat, Facebook, Whatsapp, Telegram…etc. Et cerise sur le gâteau, ils sont même capables de récupérer les données effacées.

Au total, ce sont plus de 17 000 modèles d’appareils (smartphones, tablettes, drones…etc.) qui sont compatibles, y compris les plus récents et les plus à jour.

Cellebrite se vante d’ailleurs régulièrement de ses capacités, car oui, pour réussir à péter le verrouillage du constructeur, la société utilise des failles de sécurité non patchées. Alors bien sûr si Apple ou Google met à jour son OS, il faudra attendre que Cellebrite achète une nouvelle faille et mette à jour ses appareils, mais c’est un jeu sans fin du chat et de la souris.

Je n’ai aucune idée précise de comment fonctionne réellement cet appareil, mais je dirais à vue de nez et au doigt mouillé, que la faille permet d’entrer un nombre de codes de déverrouillage infini et de manière très rapide, et qu’un programme de brute force s’enclenche pour tester toutes les combinaisons.

Face à un code PIN à 4 chiffres, l’attaquant doit avoir à peine le temps de cligner des yeux avant de pouvoir fouiller dans votre intimité. D’où l’intérêt de mettre une bonne phrase de passe sur votre smartphone.

Toutefois en lisant cet article par hasard, j’ai repensé à un concept qui n’est pas nouveau et bien connu de ceux qui administrent des flottes de smartphone : le “pair locking” ou “blocage d’appairage”.

En effet, il est possible de configurer un iPhone pour que celui-ci refuse la connexion par câble à tous les appareils tiers non autorisés. D’avance désolé pour ceux qui sont sur Android, mais je ne connais pas encore la technique pour faire cela. Toutefois, si vous me donnez des billes, je pourrais faire un second tuto avec grand plaisir.

En bloquant l’appairage de votre iPhone, vous empêchez par exemple un port USB dans un lieu public de récupérer vos données. Même chose pour les collègues mal intentionnés et autres puissances étrangères avides de votre vie privée lors d’un passage de douane.

Ainsi, même si vous communiquez votre code secret pour déverrouiller le téléphone, la personne en face de vous pourra se balader manuellement dans votre iPhone, mais ne pourra pas en aspirer l’intégralité du contenu via un logiciel pour ensuite tout décortiquer plus tard.

Toutefois, dans le cas de Cellebrite, comme je n’ai pas ce formidable boitier à la maison, je ne peux pas vous dire si cette technique l’empêchera d’aspirer le contenu de votre appareil. En effet, ce système utilise des vulnérabilités non publiques alors on peut imaginer qu’il y en a une qui permet de contourner cette limitation que nous allons imposer à nos appareils. On n’en sait rien et ce n’est d’ailleurs pas le but de ce tuto.

L’astuce reste quand même valable pour d’autres cas d’utilisation où un voleur par exemple voudrait réinitialiser votre smartphone pour le revendre ou dans le cas où un cybercriminel aurait placé un port USB malveillant sur lequel vous seriez tenté de vous recharger.

Bref, c’est une mesure de sécurisation supplémentaire pour tous ceux qui sont soucieux de leur vie privée numérique. Par contre attention, en activant cela, ça signifie que votre téléphone ne pourra plus être manipulé via un câble USB sur un ordinateur non autorisé. Donc par exemple impossible de restaurer un backup via le câble lightening sur l’ordinateur d’un ami technicien.

Avant de commencer les manipulations, pensez bien à faire une sauvegarde iCloud (AH AH, je sais), car l’opération va réinitialiser complètement votre iPhone. En théorie, vu que seul l’ordinateur que vous utilisez pourra accéder à votre iPhone, si vous faites une sauvegarde via le câble (avec iTunes), vous pourrez la restaurer via votre Mac.

Mais si vous la restaurez, cela remettra votre iPhone dans l’état où il était avant de bloquer le pairing. Donc pas le choix, il faut passer par iCloud pour restaurer les paramètres de votre iOS / Applications sans réinstaller de sauvegarde via iCloud ou via le Mac.

Vous allez maintenant devoir télécharger le logiciel Apple Configurator 2 qui ne fonctionne que sous Mac. Sinon, ça ne serait pas drôle ^^.

C’est sur l’AppStore que ça se passe.

Branchez votre iPhone avec le câble sur votre Mac et lancez le logiciel Apple Configurator 2. Cliquez sur le bouton bleu “Démarrer” si c’est la première fois.. Vous devriez voir l’écran de votre iPhone dans l’application.

Cliquez sur l’image de votre iPhone puis sur le bouton “Préparer” qui se trouve dans la barre d’outils.

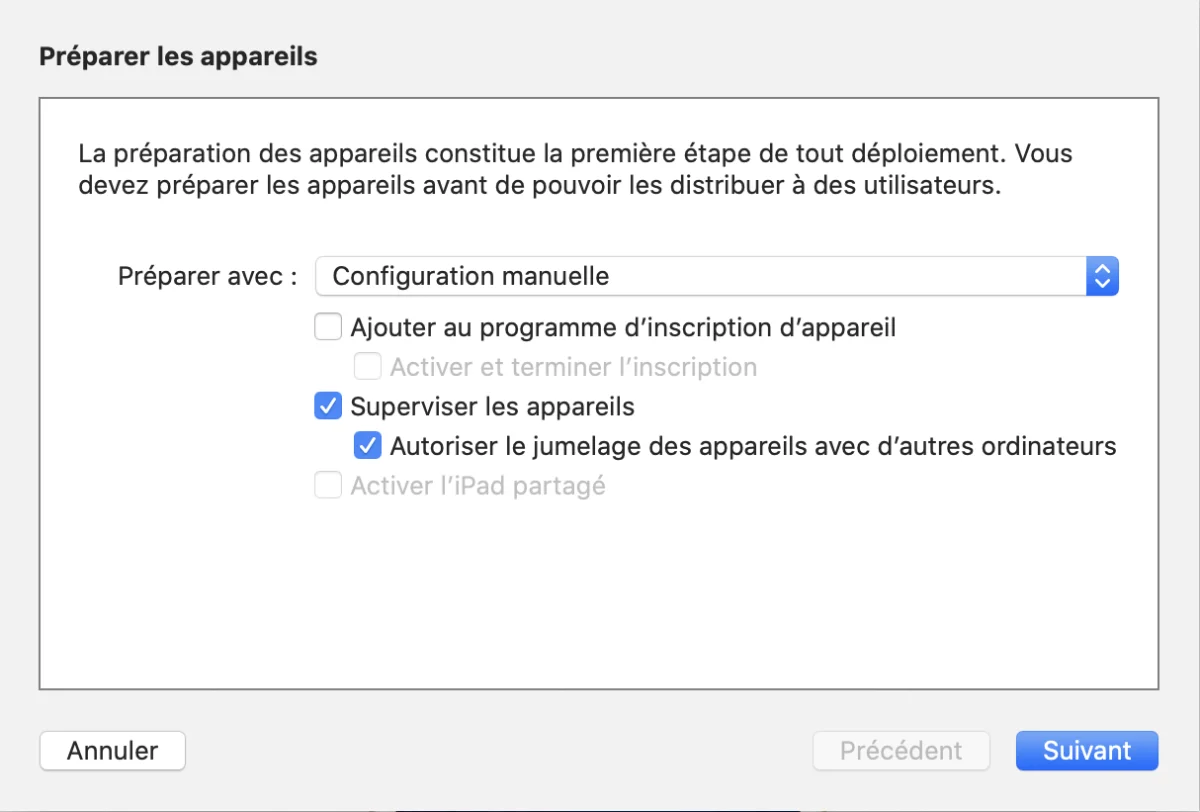

Choisissez “Configuration manuelle” et cochez (comme sur l’image) uniquement les cases :

- Superviser les appareils

- Autoriser le jumelage

Le blocage d’appairage de l’iPhone peut se faire soit au niveau du superviseur ou via une gestion de profils. En cochant “Autoriser le jumelage des appareils avec d’autres ordinateurs”, il est possible d’ajouter ou d’enlever des profils d’appairages autorisés sans reformater le téléphone à chaque fois. On va donc opter pour cette seconde solution qui sera plus souple si par exemple vous devez changer de Mac entre temps.

Choisissez ensuite : “Ne pas inscrire au programme MDM”.

Lorsque vous verrez l’écran ci-dessous, cliquez sur le bouton “Ignorer”.

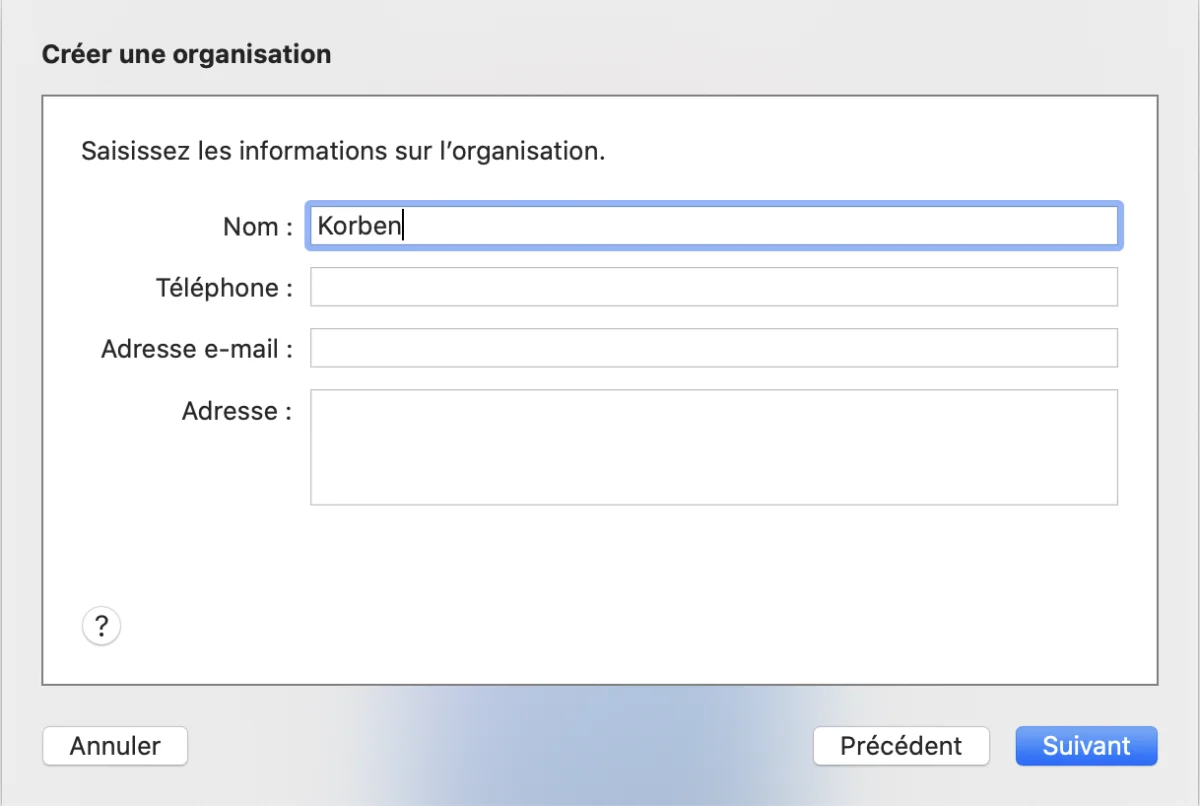

Saisissez le nom de votre société (ou de ce que vous voulez) et cliquez sur “Suivant”. Ce nom sera visible dans les paramètres de votre iPhone par la suite, donc choisissez-le bien.

Ensuite nous allons générer une nouvelle identité de supervision :

À ce niveau-là, on ne touche à rien. Cliquez sur “Préparer”.

Votre ordinateur vous demandera votre mot de passe et vous proposera ensuite d’effacer entièrement l’iPhone. Acceptez avec COURAGE !!

Et c’est parti, y’a plus qu’à patienter quelques minutes.

Si lors du reboot de l’iPhone, vous voyez ce message :

Pas de panique. Attendez que celui-ci redémarre. Effectuez les premières étapes de configuration (langue, pays, wifi, connexion au compte Apple, configuration du code de sécurité…etc.

MAIS NE RESTAUREZ PAS UN BACKUP via la sauvegarde iCloud. Partez sur une config vierge et c’est en réactivant ensuite iCloud manuellement dans les paramètres que celui ci vous remettra vos données tranquillement. (Backup iCloud ≠ Connexion iCloud classique avec synchro des datas)

Et enfin, cliquez sur “Réessayer”.

Victoire ! Apple Configurator 2 devrait afficher l’écran de votre smartphone dans l’onglet des appareils supervisés.

À ce stade, comme vous pouvez le constater dans le menu des réglages, votre appareil est supervisé, mais vous n’avez pas encore créé de profils autorisant ou non les autres ordinateurs à se connecter à votre iPhone.

Cliquez ensuite sur le menu “Fichier” > “Nouveau Profil”. Donnez un nom à votre profil et mettez “JAMAIS” dans la liste “Sécurité” et dans la liste “Supprimer le profil automatiquement”. Cela aura pour effet d’empêcher quelqu’un qui a accès à votre smartphone déverrouiller de faire sauter le profil pour ensuite le connecter à un autre ordinateur.

En ce qui concerne l’option “Sécurité”, vous pouvez aussi choisir “Avec autorisation” et mettre un mot de passe. C’est bien si vous perdez votre ordinateur, mais c’est pas forcément bien, mais vous n’êtes pas résistant aux coups de poing dans la tronche ou au supplice de la noyade (ah ah ou pas).

À gauche dans le menu, cliquez ensuite sur Restriction (puis Configurer) et vous verrez alors apparaitre devant vos yeux ébahis toute une série de paramètres à autoriser ou non sur votre smartphone.

Je vous laisse jeter un oeil si vous voulez bloquer ou autoriser des trucs qui vous semblent cool, mais en ce qui concerne ce tuto, je vous demanderais simplement de décocher la case qui dit : “Autoriser le jumelage avec des hôtes hors Configurator”.

Fermez cette fenêtre et sauvegardez ce profil à l’endroit de votre choix.

Faites ensuite un clic droit sur l’image de votre iPhone dans Apple Configurator 2 et faites “Ajouter” -> “Profils” et allez chercher le profil que vous venez de sauvegarder sur votre ordinateur.

Le profil sera alors appliqué au smartphone avec douceur.

Et voilà ! Vous êtes l’heureux propriétaire d’un iPhone supervisé par une seule machine (la vôtre) et qui ne pourra être associé avec aucune autre machine sans votre autorisation.

Et vous pouvez, si ce n’est pas déjà fait, restaurer vos données via iCloud et réinstaller vos applications manuellement.

Ensuite, je vous invite à tester la connexion à un autre appareil. Vous devriez alors voir ce message s’afficher sur l’ordinateur.

Boum !

Et si vous avez peur de perdre cette association avec votre Mac, si par exemple celui-ci rend l’âme, pensez bien à sauvegarder le contenu du dossier suivant. C’est là que se trouvent toutes vos clés d’appairage :

/var/db/lockdown

Entièrement dédiée à la cybersécurité, l'école Guardia est accessible soit directement après le bac (post-bac), soit après un bac+2 ou bac+3. En rejoignant l'école Guardia, vous deviendrez développeur informatique option cybersécurité (Bac+3) ou expert en cybersécurité (Bac+5).