Chers lecteurs, aujourd’hui je veux vous parler d’un studio de développement de jeux web qui fait vraiment des choses impressionnantes : Phoboslab. Ce studio indépendant fondé par Dominic Szablewski nous propose des petits jeux rétro old-school directement jouables dans votre navigateur préféré.

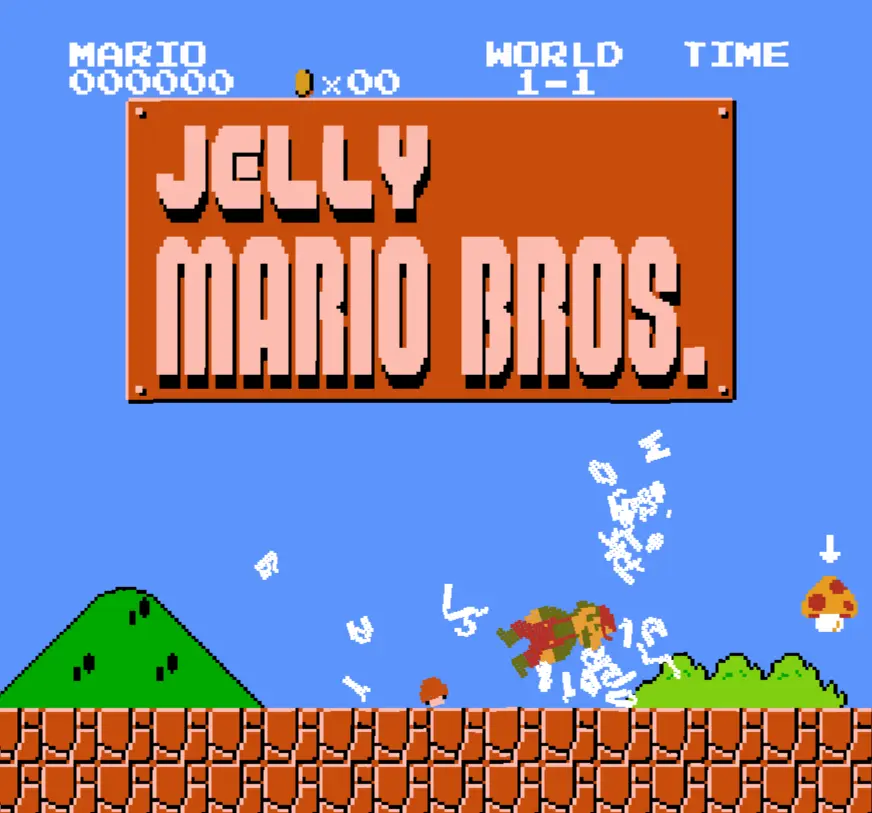

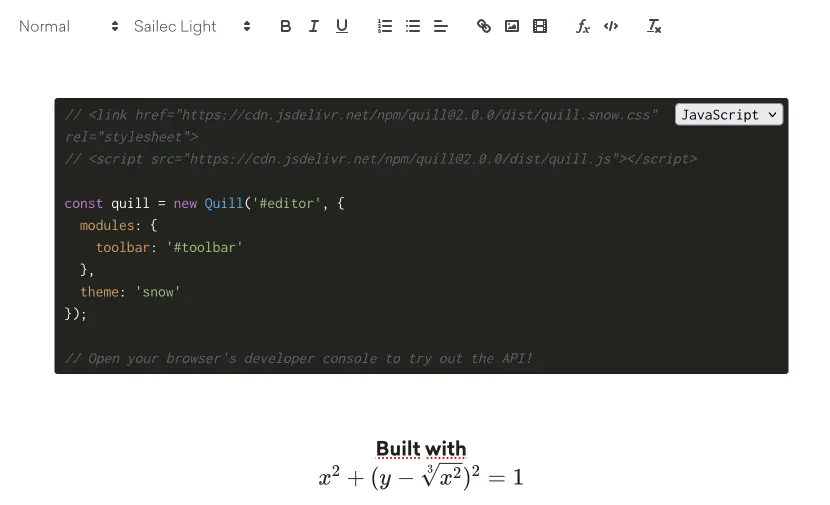

En effet, Phoboslab est spécialisé dans les jeux rétro avec des graphismes pixelisés qu’on adore et une ambiance nostalgique des années 80-90. Szablewski a même développé son propre framework JavaScript baptisé Impact pour créer facilement des jeux web.

Son plus gros succès à ce jour est l’excellent Biolab Disaster, un jeu de plateformes et d’action avec des armes, des monstres et une bande son géniale. Et le truc génial avec Phoboslab, c’est que leurs jeux tournent entièrement en HTML5, JavaScript et WebGL. Pas besoin de plugins, juste un navigateur récent qui respecte les standards. On peut donc jouer sur PC, Mac, mobiles et tablettes sans rien installer.

Leur site web regroupe toute une sélection de jeux gratuits et open source réalisés avec Impact ou leur moteur WebGL maison. On y trouve des petits shoot them up bien nerveux comme X-Type, des jeux façon Tetris comme Z-Type où il faut taper des mots pour détruire les ennemis (parfait pour le bureau), des RTS comme Voidcall façon Command & Conquer ou encore des FPS old-school façon Doom comme Xibalba ou ce portage de Quake de 13 kb. Il y en a pour tous les goûts.

Je vous encourage vraiment à tester leurs jeux, vous allez adorer. Certes on n’a pas encore des blockbusters en 3D dernière génération, mais pour se détendre rapidement pendant la pause café, c’est idéal.

- Q1K3 — Jouer en ligne

- Voidcall — Jouer en ligne

- Underrun — Jouer en ligne

- Xibalba — Jouer en ligne

- Radical Race — Jouer en ligne

- Plan 9 — Jouer en ligne

- XType — Jouer en ligne

- Ztype — Jouer en ligne

- Biolab Disaster — Jouer en ligne

- Drop — Jouer en ligne

- Yuckfu — Jouer sur iOS

Le studio semble un peu moins actif ces derniers temps, mais j’espère qu’ils nous préparent d’autres petites merveilles pixelisées.