Vous avez entendu parler de ces vulnérabilités dans ChatGPT et ses plugins ?

Ça n’a rien à voir avec l’article précédent, car cette fois c’est Salt Labs qui a découvert le pot aux roses et publié ça dans un article de blog où ils explique comment des affreux pouvaient accéder aux conversations privées des utilisateurs et même à leurs comptes GitHub perso, juste en exploitant des failles dans l’implémentation d’OAuth.

Bon déjà, c’est quoi OAuth ?

C’est un protocole qui permet à une appli d’accéder à vos données sur un autre site sans que vous n’ayez à filer vos identifiants. Hyper pratique mais faut pas se louper dans le code sinon ça part en sucette… Et devinez quoi ? Bah c’est exactement ce qui s’est passé avec certains plugins de ChatGPT !

Salt Labs a trouvé notamment une faille bien vicieuse dans PluginLab, un framework que plein de devs utilisent pour concevoir des plugins. En gros, un attaquant pouvait s’infiltrer dans le compte GitHub d’un utilisateur à son insu grâce au plugin AskTheCode. Comment ? Tout simplement en bidouillant la requête OAuth envoyée par le plugin pour injecter l’ID d’un autre utilisateur au lieu du sien. Vu que PluginLab ne vérifiait pas l’origine des demandes, c’était open bar !

Le pire c’est que cet ID utilisateur, c’était juste le hash SHA-1 de son email. Donc si le hacker connaissait l’email de sa victime, c’était gagné d’avance. Et comme si ça suffisait pas, y’avait carrément un endpoint de l’API PluginLab qui balançait les ID quand on lui envoyait une requête avec une adresse email. Un boulevard pour les cybercriminels !

Une fois qu’il avait chopé le précieux sésame OAuth en se faisant passer pour sa victime, l’attaquant pouvait alors se servir de ChatGPT pour fouiner dans les repos privés GitHub de sa cible. Au menu : liste des projets secrets et accès en lecture aux fichiers confidentiels, le jackpot pour voler du code proprio, des clés d’API ou d’autres données sensibles.

Mais attendez, c’est pas fini ! Salt Labs a déniché deux autres failles bien creepy. La première dans ChatGPT lui-même : un attaquant pouvait créer son propre plugin pourri et le faire valider par ChatGPT sans que l’utilisateur ait son mot à dire. Ensuite en envoyant un lien piégé il installait direct son plugin à la victime qui cliquait dessus. Ni vu ni connu le plugin malveillant aspirait alors les conversations privées sur ChatGPT.

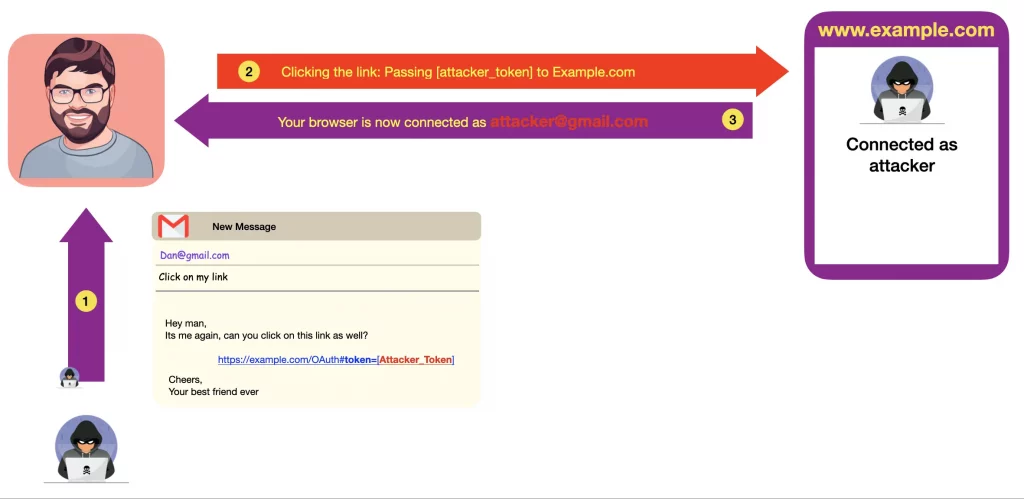

L’autre faille concernait des plugins comme Charts by Kesem AI qui ne vérifiaient pas la destination des tokens OAuth. Du coup un hacker pouvait intercepter le lien d’authentification, mettre son propre domaine dedans et envoyer ça à sa proie. Et bam, quand le pigeon cliquait, le token OAuth partait direct dans la poche du méchant qui pouvait ensuite se servir dans le compte lié sur ChatGPT ! Un vol d’identité en 2 clics…

Bon OK, OpenAI et les dévs ont colmaté les brèches rapidos une fois prévenu par les gentils chercheurs en sécu. Mais ça calme… 😰

Salt Labs compte d’ailleurs balancer bientôt d’autres résultats de recherche flippants sur les failles dans les plugins ChatGPT. Sans parler des menaces encore plus perverses comme le vol de prompts, la manipulation des IA ou la création de malwares et de phishing à la chaîne…