Beaker - Un navigateur pour surfer en P2P et aussi construire votre web décentralisé

Pour lutter contre la centralisation du web, il existe parfois des moyens simples, mais que peu de monde connaît.

Prenons par exemple Beaker. Ce navigateur open source permet de surfer sur le web de manière classique, mais aussi d’accéder de manière sécurisée (chiffrée) à des contenus distribués en Peer 2 Peer (de pair à pair). Pour cela, il suffit de connaître l’URL de la ressource que vous souhaitez consulter, et les fichiers HTML, images, CSS ou autres, seront récupérés en P2P.

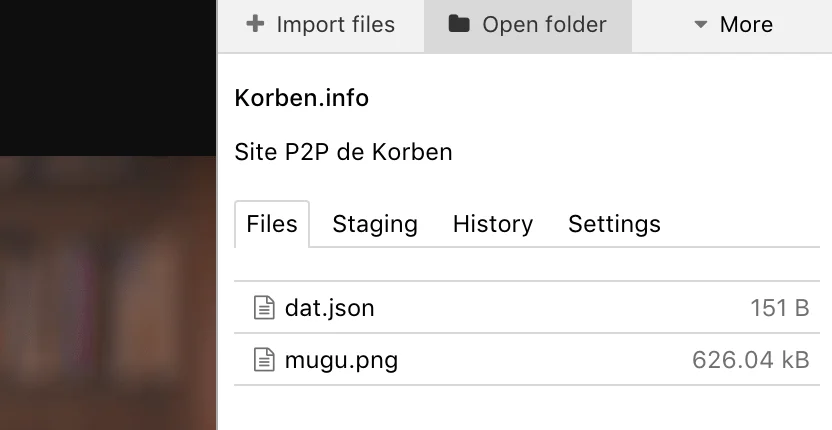

Et pour proposer des sites ou des fichiers au travers de Beaker, pas besoin d’une mise en place technique complexe. Non, non, tout se passe au sein du navigateur, avec la possibilité de mettre à dispo des sites directement en sélectionnant les fichiers. Vous pouvez même le faire de manière déconnectée et Beaker se chargera de mettre à disposition vos fichiers dès qu’une connexion sera retrouvée.

Chaque fichier aura alors son URL en dat:// et cela fonctionnera comme n’importe quel site statique. Beaker repose sur le protocole Dat, un super projet de décentralisation des données que je vous encourage aussi à regarder.

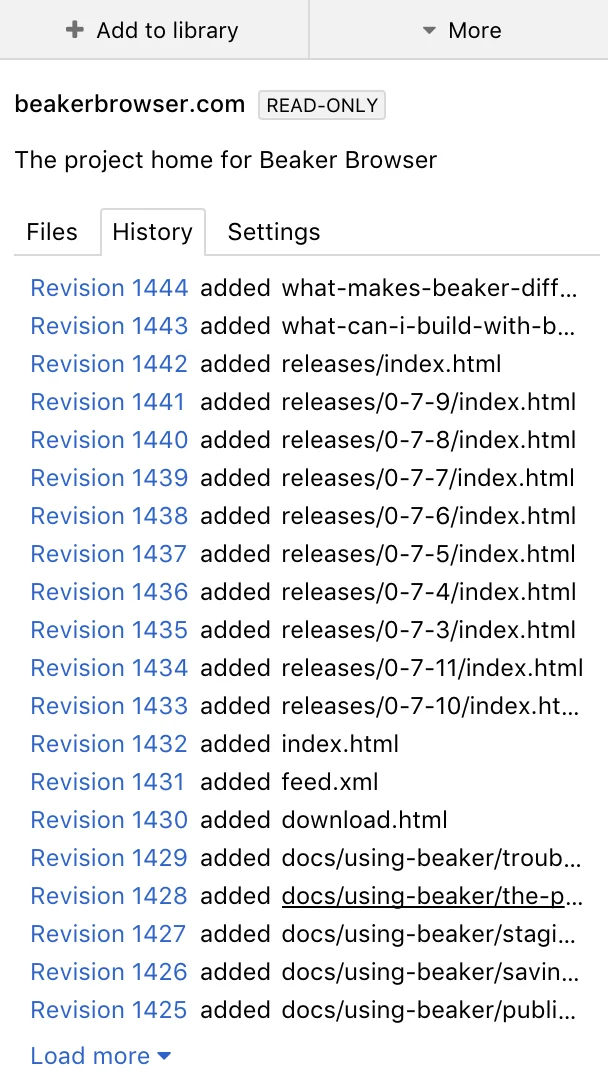

Beaker intègre aussi un système de versionning, donnant à toutes les différentes versions d’un même fichier. Pratique pour faire un peu de suivi ou retrouver une ancienne version de page.

Et évidemment, une série d’API est disponible, offrant la possibilité pour ceux qui veulent aller plus loin, d’automatiser par exemple la mise à jour des sites…etc.