Debsecan - Trouvez les paquets vulnérables de votre distribution Linux

Si vous évoluez dans un environnement Debian, peut-être vous êtes-vous déjà demandé s’il y avait des failles de sécurité sur votre serveur ?

Il existe de nombreux moyens de le savoir et l’un d’entre eux est d’utiliser Debsecan. Il s’agit d’un outil capable de lister les vulnérabilités présentes dans les paquets en place sur votre machine, à partir des CVE disponibles (rapports de vulnérabilités découvertes).

Vous serez ainsi probablement surpris de découvrir que même sur un machine fraîchement mise à jour à partir des dépôts officiels de Debian, qu’il persiste quand même pas mal de vulns.

Pour installer debsecan, faites un petit

apt install debsecan

Puis pour liste les CVE correspondant à vos outils sur le serveur, lancez un scan comme ceci en précisant le nom de la version (sid, buster, bullseye par exemple) :

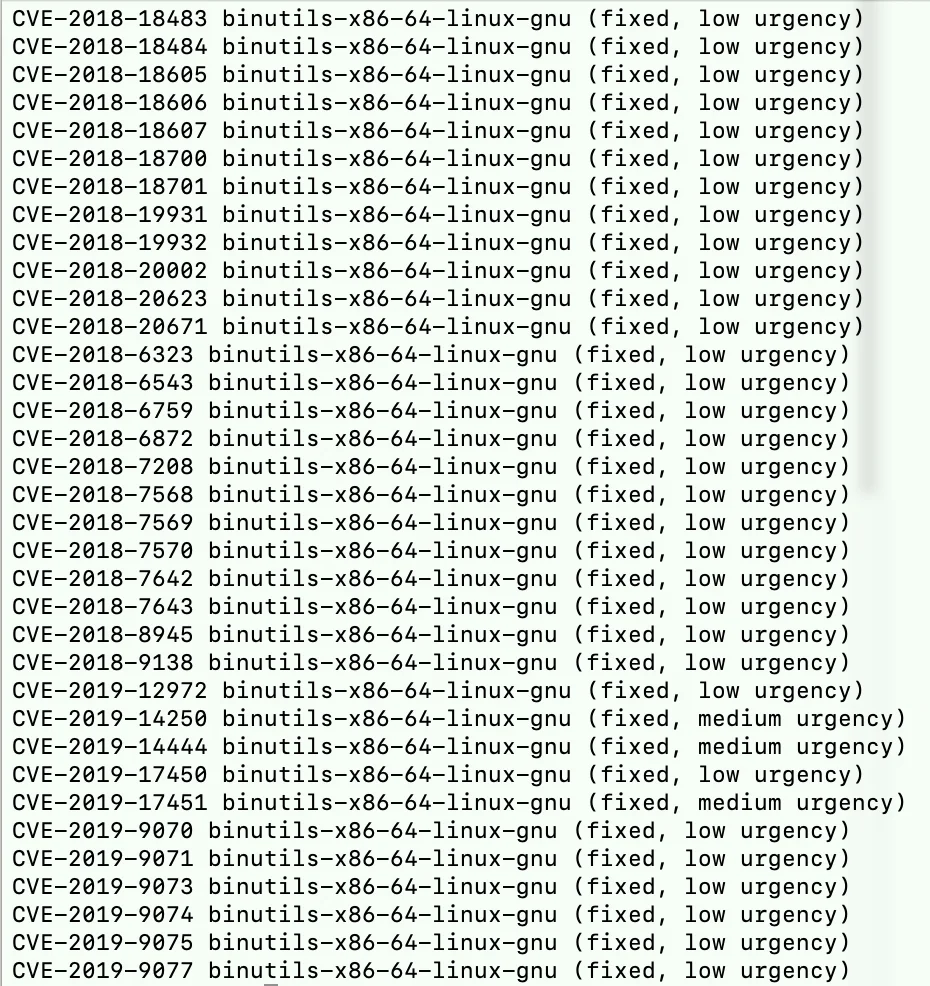

debsecan --suite buster

Vous obtiendrez alors une jolie liste de CVE dont vous pourrez ensuite consulter les détails en les cherchant sur le net.

Si vous voulez utiliser Debsecan sous Ubuntu, c’est possible, mais il faudra lancer le scan en utilisant la liste de CVE concernant Ubuntu que propose le dépôt UST2DSA.

debsecan --suite $(lsb_release --codename --short) --source https://raw.githubusercontent.com/BBVA/ust2dsa/data/

Ça vous semble beaucoup ? Oui, mais pas de panique puisqu’il tombe des centaines de CVE chaque jour. On ne peut rien y faire et les éditeurs de logiciels patchent relativement rapidement, et la plupart du temps, bien avant qu’un exploit soit mis au point. De plus la plupart des CVE présentent peu de risque (low urgency). Donc pas de stress non plus.

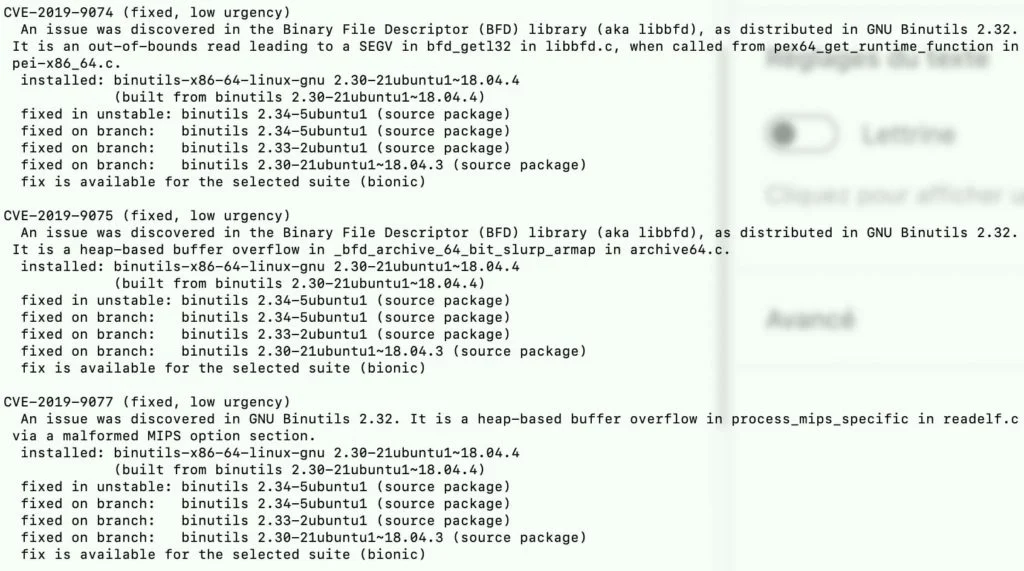

Pour avoir plus de détails sur les vulnérabilités, ajoutez simplement le paramètre “–format detail” dans la commande comme ceci :

debsecan --suite buster --format detail

ou comme ceci :

debsecan --suite $(lsb_release --codename --short) --source https://raw.githubusercontent.com/BBVA/ust2dsa/data/ --format detail

Vous obtiendrez la même liste de CVE impactant votre système, mais en beaucoup plus détaillée.

Cela vous permettra de savoir quelle version vous avez, quelles versions sont patchées et si c’est urgent ou pas de faire la mise à jour.

Si vous voulez lister les vulnérabilités qui ont été corrigées, vous pouvez utiliser le paramètre –only-fixed comme ceci :

debsecan --suite buster --only-fixed

Ainsi vous vous concentrerez uniquement sur ce qui peut être mis à jour et corrigé.

Maintenant, je vous propose qu’on mette à jour le système avec les derniers paquets corrigés. Pour cela, commencez par lister les paquets concernés avec le paramètre “–format packages”

debsecan --suite buster --only-fixed --format packages

Puis faites un apt install en utilisant cette liste :

apt install $(debsecan --suite buster --only-fixed --format packages)

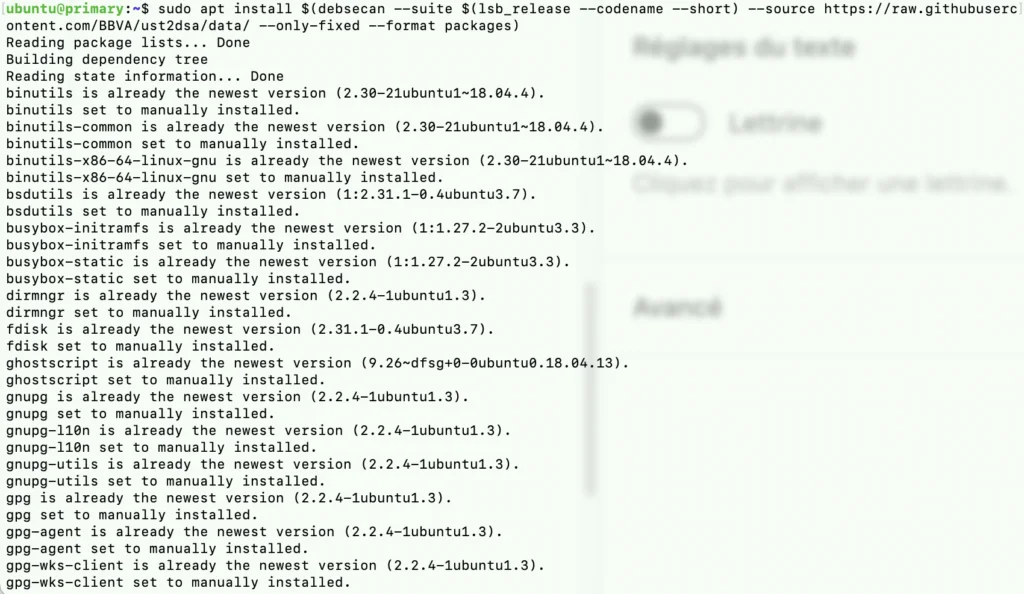

Sous Ubuntu, ça donnerait ça :

sudo apt install $(debsecan --suite $(lsb_release --codename --short) --source https://raw.githubusercontent.com/BBVA/ust2dsa/data/ --only-fixed --format packages)

C’est aussi simple que cela. En gros, on lance un apt install avec en paramètre le nom des packages concernés par l’update.

Après, pas de panique s’il vous reste des paquets correspondant à des CVE en cours. Certaines failles sont d’un risque plutôt bas, sans exploit connu donc peu de chance que cela impacte votre système. Par contre, surveillez bien les CVE marqués comme critiques.

Entièrement dédiée à la cybersécurité, l'école Guardia est accessible soit directement après le bac (post-bac), soit après un bac+2 ou bac+3. En rejoignant l'école Guardia, vous deviendrez développeur informatique option cybersécurité (Bac+3) ou expert en cybersécurité (Bac+5).