Eternal Blues - Un scanner pour débusquer les machines vulnérables à la faille SMBv1 utilisée par Wannacry et notPetya / Petwrap

Petya, notpetya, petwrap, Expetr, GoldenEye et j’en passe, profite de la faille SMBv1 que Microsoft a patchée en mars 2017 et qui a leakée des mains de la NSA il y a peu sous le nom EternalBlue et EternalRomance. Je ne vais pas revenir sur le problème, car j’ai exprimé le fond de ma pensée pour Wannacry à l’époque.

Rien n’a changé… Grosse responsabilité de la NSA et de tous ceux qui n’ont pas fait leurs mises à jour, même si dans certains environnements, je peux concevoir que ce n’est pas si simple (mais rien n’est simple dans la vie, si ?).

Mar: Microsoft patches SMB exploit Apr: Shadow Brokers dump Eternal Blue May: #WannaCry hits Jun: People *still* haven’t patched now #Petya

— Troy Hunt (@troyhunt) 27 juin 2017

Breeeef… Petwrap est donc un malware qui bousille les données présentes sur les disques durs, et même si vous payez la rançon, rien ne sera déchiffré. Il s’agit d’un outil développé pour nuire et non pas pour soutirer de l’argent. Il s’agirait d’après les spécialistes d’un malware développé avec un l’appui d’un état pour nuire à un autre pays. L’Ukraine ayant été celui qui a le plus douillé, on peut supposer que c’est l’Ukraine qui était visée. Mais bon, comme toujours, beaucoup d’hypothèses.

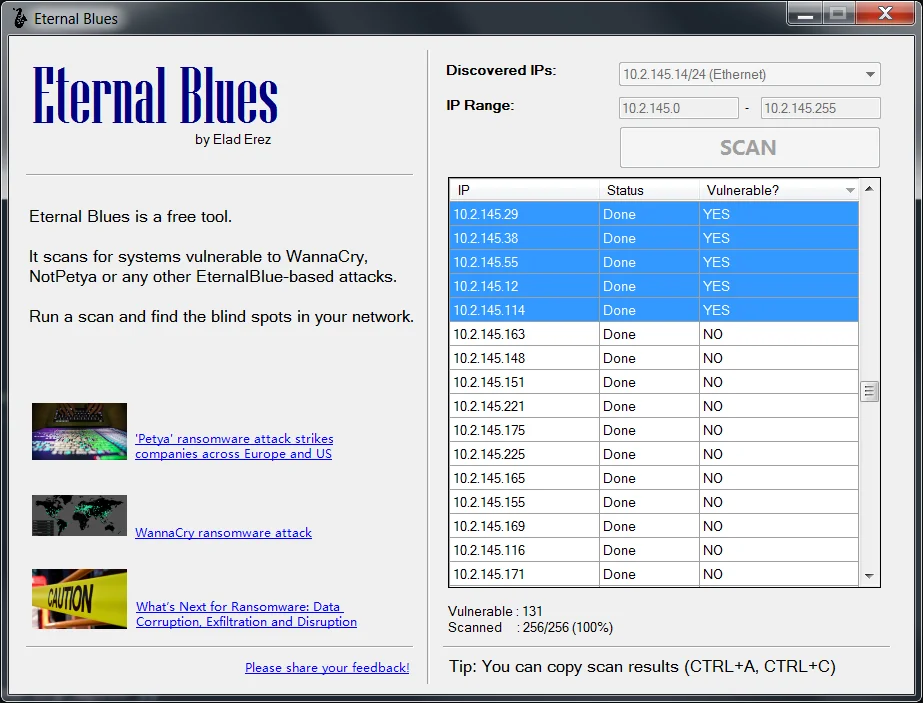

En attendant, je viens de tomber sur un outil développé par Elad Erez, Directeur de l’Innovation chez Imperva qui s’appelle Eternal Blues, qui est un scanner capable de débusquer sur votre réseau les machines vulnérables à la faille EternalBlue. Méfiance tout de même, cet outil cherche la présence active du protocole SMBv1. Donc même si vous avez patché vos machines, mais pas désactivé SMBv1, la machine sera vu comme à risque. Un faux positif donc. Pensez donc aussi à désactiver SMBv1 si vous n’en avez pas l’usage.

À utiliser à bon escient évidemment.

Bon, maintenant ça y est, vous êtes convaincus pour les mises à jour ? Ou je vous revoie au prochain malware utilisant Eternalbidule ?

Entièrement dédiée à la cybersécurité, l'école Guardia est accessible soit directement après le bac (post-bac), soit après un bac+2 ou bac+3. En rejoignant l'école Guardia, vous deviendrez développeur informatique option cybersécurité (Bac+3) ou expert en cybersécurité (Bac+5).