L’analyse des codes sources de la société italienne Hacking Team se poursuit, notamment en ce qui concerne RCS (Remote Control System), leur malware installable à distance.

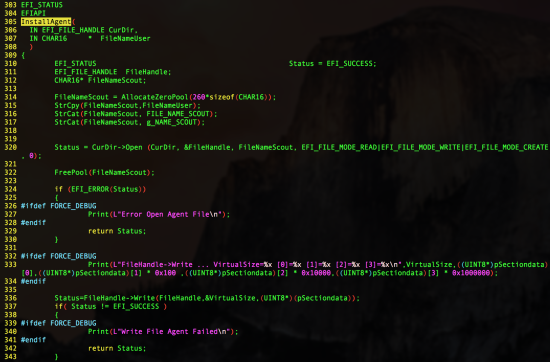

Un chercheur en sécurité employé par Trend Micro, a déterminé que Hacking Team utilisait un rootkit pour le bios UEFI (Unified Extensible Firmware Interface) afin de rendre persistant leur agent RCS.

Cela signifie que même après une réinstallation du système d’exploitation, un formatage du disque dur voire même un changement complet de disque dur, leur malware est toujours présent et capable de se réinstaller tout seul.

La plupart des ordinateurs récents ont des bios UEFI, mais le seul capable d’être infecté par Hacking Team est pour le moment celui de la marque AMI… Ce qui est « drôle » c’est que Hacking Team fournissait même du support dans les cas où la mise en place de la persistance ne fonctionnait pas.

Après, les chercheurs n’ont pas encore réussi à déterminer si ce rootkit UEFI pouvait être installé à distance ou s’il nécessitait un accès physique à la machine. En effet, implanter ce rootkit nécessite de flasher le bios, donc de redémarrer la machine.

Pour éviter tout problème, surtout que maintenant que les codes sources sont dans la nature, Trend Micro recommande de mettre à jour son bios, d’ajouter un mot de passe sur celui-ci et d’activer la fonctionnalité SecureFlash si celle-ci est présente.

À suivre…