REMnux est une distribution linux basée sur Ubuntu conçue spécialement pour faire de l’analyse de malware… Du reverse engineering de javascript malicieux, de flash ou de java vérolés mais aussi de l’analyse de documents (Office, PDF)…etc

REMnux est en fait une machine virtuelle équipée d’Ubuntu sur laquelle sont installés des outils d’analyse comme :

- Pour l’analyse de malware flash : swftools, flasm, flare

- Pour l’analyse de Bots IRC : IRC serveur (Inspire IRCd) et client (Irssi).

- Pour l’analyse du réseau : Wireshark, Honeyd,INetSim, fakedns et fakesmtp scripts, NetCat

- Pour la « deobfuscation » de javascript : Firefox avec Firebug, NoScript et JavaScript Deobfuscator, Rhino debugger, SpiderMonkey, Windows Script Decoder,Jsunpack-n

- Pour l’analyse de malware web : TinyHTTPd, Paros proxy

- Pour l’analyse de shellcode: gdb, objdump, Radare, shellcode2exe

- Pour l’analyse d’exécutables : upx, packerid, bytehist,xorsearch, TRiD

- Pour l’analyse de PDF vérolés : Didier’s PDF tools, Origami framework, Jsunpack-n, pdftk

- Pour l’analyse de la mémoire : Volatility Framework et ses plugins

- Et autres petits outils divers : unzip, strings, ssdeep, feh image viewer, SciTEtext editor, OpenSSH server

Vous l’aurez compris, tout ceci se fait en environnement Linux, ce qui permet la plupart du temps d’éviter que le malware (s’il est conçu uniquement pour Windows) ne foute la zone sur la machine qui sert à l’analyse. Certains malwares sont capables de faire planter, voir d’escalader les machines virtuelles dans lesquelles ils sont analysés…

Si vous souhaitez toutefois analyser des choses uniquement Windows (.exe and co..), je vous recommande la suite ZeroWine qui permet de faire tourner des exécutables windows dans une sandbox fonctionnant sous Wine…

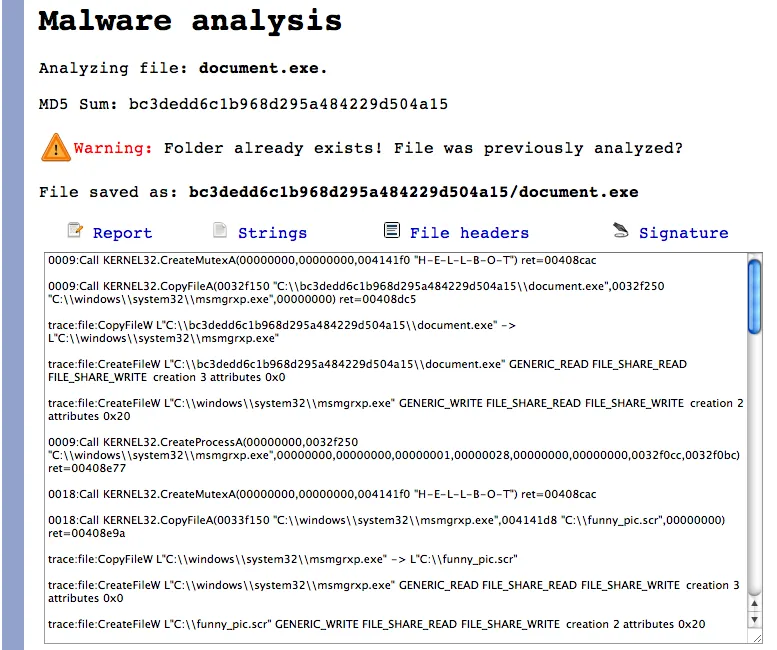

Voici d’ailleurs une démonstration réalisée par Lenny Zeltser, l’inventeur de REMnux sur une analyse de malware de A à Z entièrement sous Windows (donc sans utiliser sa distrib REMnux malheureusement)

J’espère que ça vous donnera envie… Sur le site de Lenny, il fournit même le binaire qu’il décortique dans sa vidéo pour que vous puissiez vous entrainer…

Amusez vous bien !