Souvent les exploits (Mais qu’est ce qu’un exploit ?) sont codés en C mais lorsqu’on est sous Windows, ce n’est pas forcement évident de les compiler pour les tester.

Voici en quelques étapes simples comment compiler un exploit avec Cygwin.

1. Première étape, téléchargez l’exploit. Vérifiez bien que l’extension du code soit .c

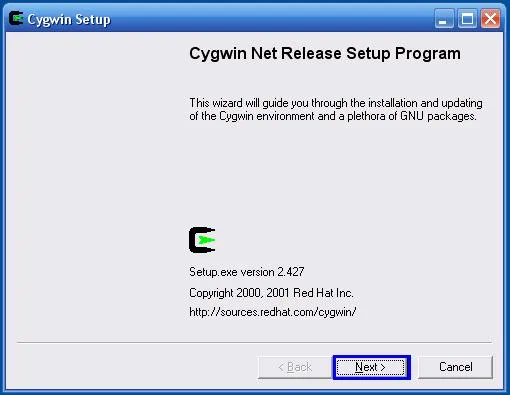

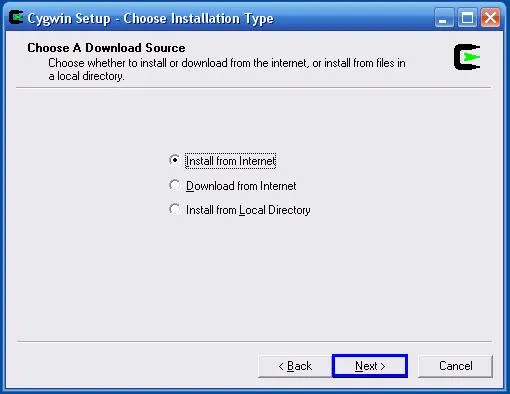

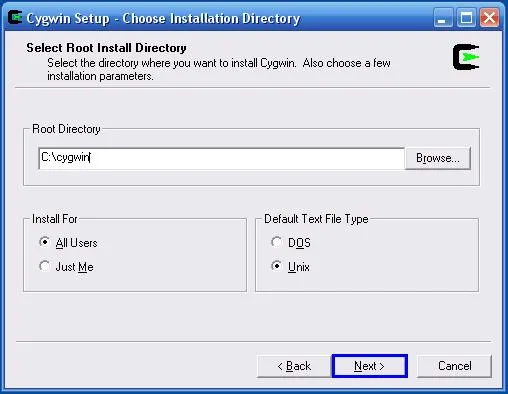

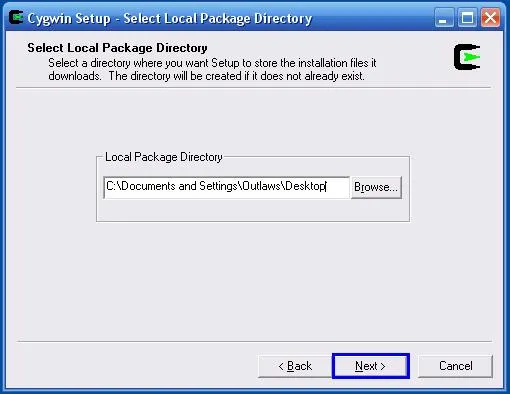

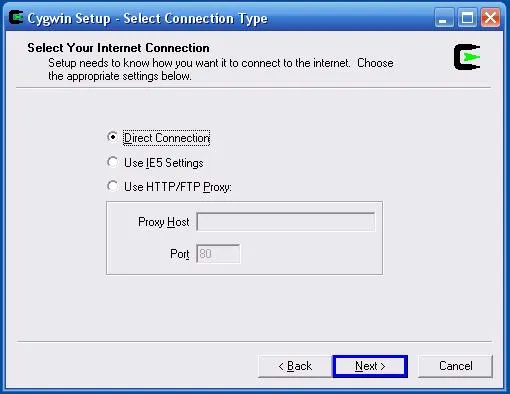

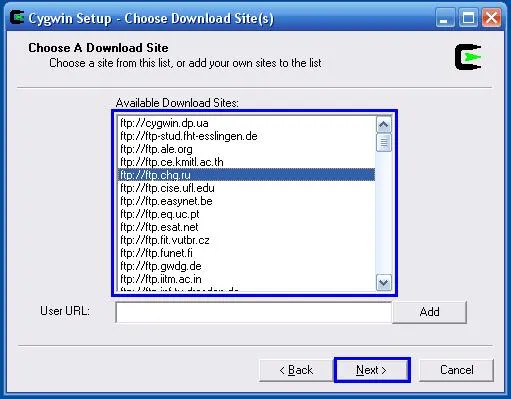

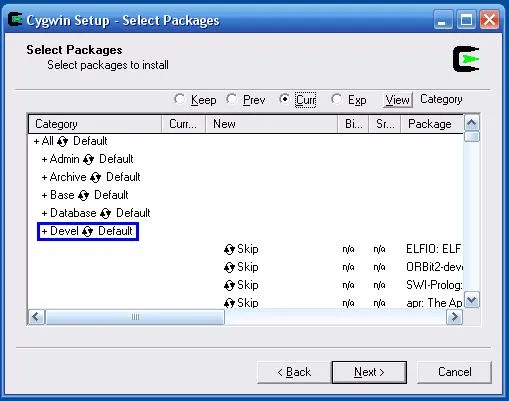

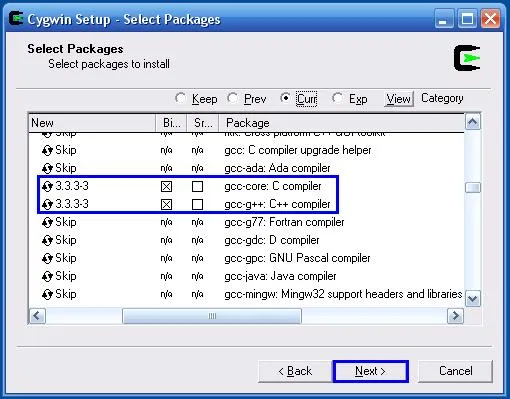

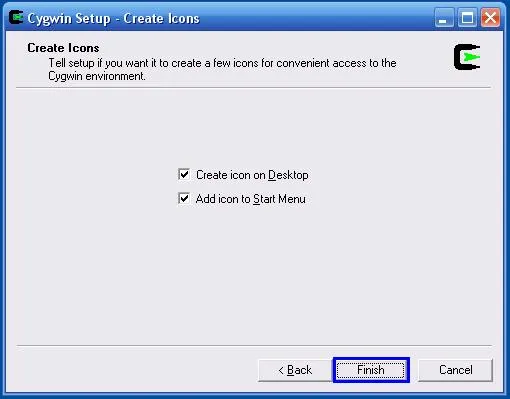

2. Ensuite, téléchargez et installez Cygwin en suivant les images ci-dessous (Si vous ne savez pas ce qu’est Cygwin cliquez ici.)

3. Après avoir installé Cygwin, copiez votre exploit (exploit.c) dans le répertoire c:cygwinbin

4. Puis faites Démarrer > Exécuter et tapez « cmd » (sans les guillemets) pour lancer l’invite de commande MS DOS

5. Ensuite, pour compiler votre code source (qui s’appelle codesource.c par exemple), faites

cd c:cygwinbin

gcc codesource.c -o codesource.exe

6. Et voilà ! Vous pouvez maintenant utiliser votre exploit !

Bon, évidement, tout ceci ne fonctionne que sous Windows et avec du C mais1. Pour du C++, utilisez le compilateur BloodShed pour Windows (ou un autre compilateur C++)

2. Pour du C sous Linux, utilisez la commande gcc.

gcc -o exploit.c exploit

3. Pour utiliser des exploits perl, installez ActivePerl (pour Windows) et tapez la commande

perl exploit.pl

4. Pour Linux, même commande

perl exploit.pl

5. Et pour lancer des scripts unix au format .sh utilisez la commande

source exploit.sh

Si vous cherchez des exploits voici quelques sites en proposant:

- Google.com (évidement)

- Securiteam.com

- K-otik.com

- Astalavista.box.sk

- Coromputer.net

- Securityfocus.com

Bonne compilation !