La société de pentest Sakurity a découvert une vulnérabilité assez chaude dans Facebook qui permet de profiter d’un manque de protection contre les attaques CSRF (Cross Site Request Forgery) lors de la connexion, de la déconnexion, ou de la connexion via des applications tierces (Bit.ly, Vimeo, Stumbleupon…etc.) à Facebook.

En gros, pour vous la faire simple, en forgeant une URL malicieuse, un vilain pirate peut lier son compte Facebook au vôtre, via le Facebook Login d’un site tiers et ensuite voir la main sur votre profil Facebook (Changer le mot de passe, l’email, lire les messages privés…Etc.).

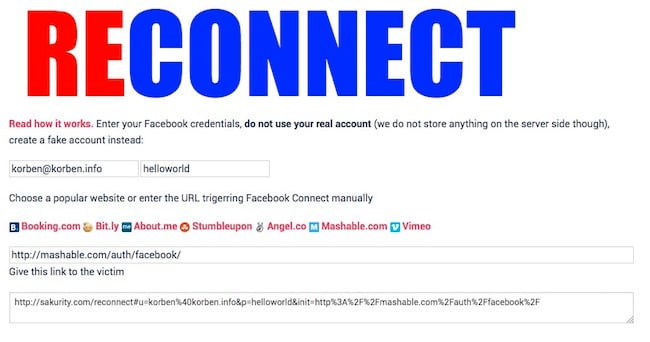

Cette faille est connue depuis 1 an et Sakurity a depuis longtemps prévenu Facebook qui n’a strictement rien fait pour la corriger, car ils expliquent que ce sont aux développeurs des sites tiers de faire en sorte que ça n’arrive pas en respectant les meilleurs pratiques de FB et en utilisant le paramètre « state » du login OAuth. Du coup, Sakurity est monté d’un cran et propose un outil baptisé Reconnect ainsi qu’un tuto pour permettre à tous les affreux qui veulent aller en prison de choper les accès Facebook d’innocentes victimes. C’est moche, c’est à la limite de la prise d’otage, mais espérons que ça fasse rapidement réagir Facebook et les sites tiers.

En attendant, pour vous protéger de ça, il n’y a pas grand-chose à faire mis à part : NE PAS CLIQUER SUR DES URLs FACEBOOK qui vous seraient envoyées via les réseaux sociaux, via SMS, messagerie instantanée, emails…etc. Et évidemment, évitez de surfer sur des sites louches qui pourraient embarquer la même « astuce » avec un bon gros bouton Facebook Connect.

Et si vous êtes développeur et que vous avez intégré du Facebook login sur vos sites et outils, pensez à vérifier que cet exploit CSRF n’est pas possible chez vous.