Au début, j’ai rien compris du tout à cette histoire… 7 clés distribuées à des gens en Grande Bretagne, Etats Unis, Burkina Faso, Trinidad et Tobago, Canada, Chine, et en République Tchèque par l’ICANN pour je cite « rebooter Internet » ! Hmmm… ça fait vachement science fiction ça rebooter l’internet… Enfin, sauf pour ma mère qui te dira que Internet reboot à chaque fois qu’elle passe l’aspirateur derrière la freebox, donc que c’est parfaitement crédible. Arf !

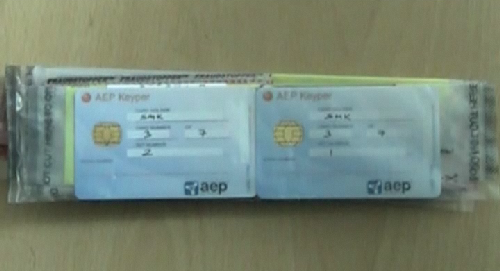

J’ai donc cherché à en savoir un peu plus sur ces cartes qui ont été distribuées à travers le monde.

L’idée de départ selon ce que j’ai pu lire, c’est qu’en cas d’invasion alien ou de cyber-guerre mondiale (ou simple hack malveillant), le DNSSEC (système qui gère la sécurité des DNS en les signant pour être certain de leur véracité) pourrait être compromis ou endommagé et ainsi permettre à des crackers malveillants de faire pointer nos URL de tous les jours vers d’autres serveurs potentiellement dangereux. Imaginez aller sur Voila.fr dès que vous tapez Google.com et vous apercevez l’ampleur du cauchemar. Ou pire, qu’à chaque fois que vous entrez votre n° de carte bleue sur un site sécurisé pour de vrai, toutes vos infos bancaires sont transmises à un « tiers de confiance » au fin fond de la Russie… Brrrr.

On avait vu le cas théorique il y a quelques mois maintenant avec cette découverte par Dan Kaminsky d’une faille qui aurait permis de faire du DNS poisoning sur n’importe quel serveur DNS. La faille avait d’ailleurs été corrigée dans le plus grand secret au bout de 8 mois de boulot.

Pour éviter que les serveurs racines ROOT ne sombrent trop longtemps dans ce côté obscur en cas de pépin, les cartes distribuées contiennent les morceaux chiffrés d’une clé qui permettra de se logger sur la zone DNS racine et réinitialiser le bouzin (la zone source) pour que tout refonctionne comme avant (et corriger les bugs). [Edit : suite à la lecture de cet article, je tiens à préciser en fait, que des backups existent, que tout est chiffré et peut être restauré mais si le QG de l’ICANN est détruit par une bombe atomique et que la clé privée disparait en fumée, la seule copie restante connue sera celle des 7 pépères avec leurs cartes].

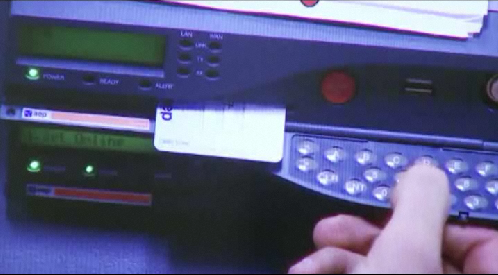

C’est un peu comme avoir la clé du bureau personnel du grand architecte de Matrix. Quoiqu’il en soit, si ce cas de figure se présente, au minimum 5 de ces 7 personnes devront prendre l’avion et se rendre au coeur de l’ICANN (ou ailleurs) pour tapoter sur cette machine et faire un gros reset/remise en place des DNS Root !

On connait déjà l’identité de 2 personnes sur 7 : Dan Kaminsky dont je vous parlais à l’instant et Paul Kane de l’Université de Bath. On connait la tronche de la machine et le type de carte à puce. Quelques hackers freelance faisant équipe à quelques anciens de la CIA (pour débusquer et dezinguer les mecs) et hop, on tient un super scénario de liquidation totale pour hollywood. Au final, je pense que cette opération est surtout là pour promouvoir leur outil de signature de DNS de l’ICANN et on peut souhaiter que personne n’ai jamais à se servir de ces cartes.

Ps : Papa, c’est toi ?

[Source et plus d’infos dans cette vidéo et photo]