Vous vous souvenez de mon dossier sur CryptoLocker ? Je vous donnais quelques pistes pour déchiffrer certaines de ses déclinaisons, mais malheureusement, la plupart des victimes de Cryptolocker et de ses variantes, ne pouvaient rien faire face à ce virus «chiffreur».

Et bien si vous avez été victime de V Locker, l’une des variantes de CryptoLocker, j’espère que vous avez gardé vos disques durs, car l’auteur (toujours anonyme) a mis en ligne sur Mega l’ensemble des clés de déchiffrement de son virus. Dans un message publié sur Pastebin, il explique qu’il s’excuse et qu’il n’a jamais voulu tout ça.

Ahaha… On y croit… À mon avis, le FBI ou je ne sais qui, est sur son cul et il sent le piège se refermer sur lui. Il s’adresse aussi aux développeurs donnant le détail des algos utilisés par V Locker, à savoir de l’AES-256 bit et les classes RSACryptoServiceProvider et RijndaelManaged.

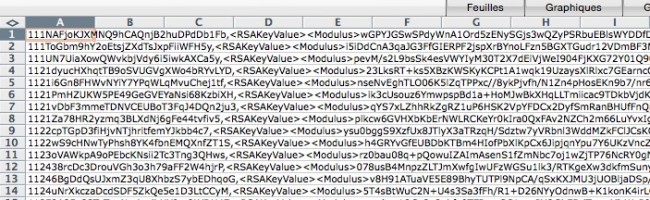

J’ai téléchargé le CSV et il contient environ 62 000 clés et si on en croit l’auteur de V Locker, le 2 juin à minuit (donc aujourd’hui), tous les systèmes infectés par ce virus seront automatiquement déchiffrés.

D’après les spécialistes, tout ceci serait bien réel et les clés fonctionnent. Bref, à tester…

Edit : Article édité car je me suis mélangé les pinceaux. Toutes mes excuses.