Que ce soit sous Windows avec la fonctionnalité de restauration système ou sous Mac OSX avec la Time Machine, c’est quand même cool de pouvoir « protéger » son ordinateur en sauvegardant régulièrement des « photos » du système de fichiers pour restaurer en cas de problème.

Et bien amis linuxiens, c’est aussi possible sous votre OS préféré sans devoir déployer l’artillerie lourde.

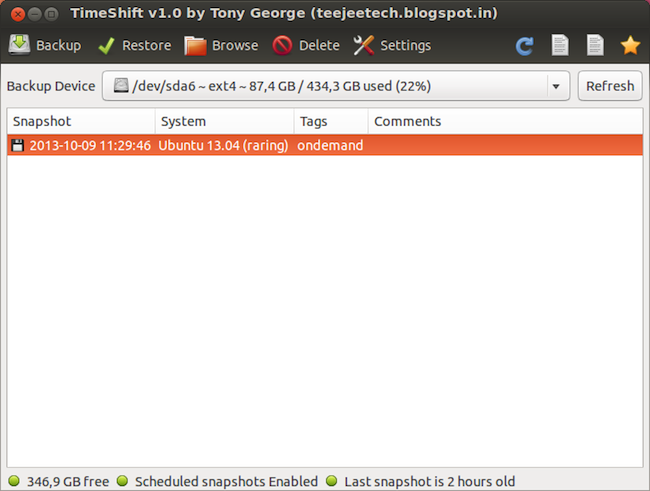

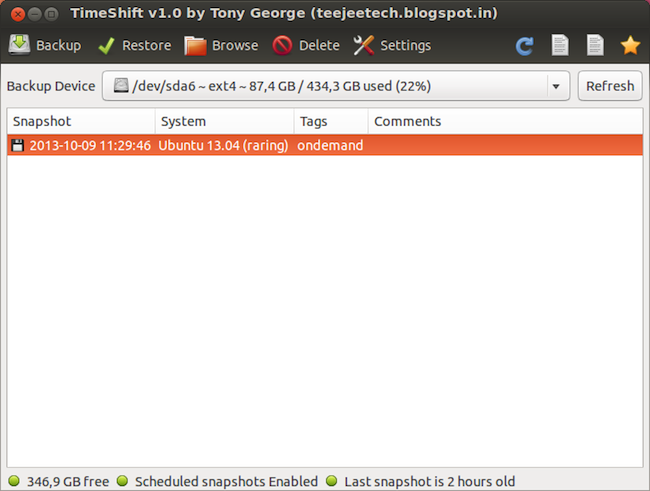

Comment ? Et bien grâce à TimeShift qui permet de prendre des snapshots incrémentaux à intervalles réguliers puis de les restaurer en cas de besoin pour retrouver votre système dans l’état exact où il était avant que vous fassiez cette fichue fausse manip’ 😉

Derrière TimeShift qui est user-friendly se cache en réalité une utilisation intelligente de Rsync. Les fichiers communs et identiques entre chaque backup sont liés, ce qui permet de gagner de la place et chaque Snapshot peut être « exploré » via le gestionnaire de fichiers.

Pour installer Timeshift sous Ubuntu, il suffit d’enter les lignes de commandes suivantes :

sudo apt-add-repository -y ppa:teejee2008/ppa

sudo apt-get update

sudo apt-get install timeshift

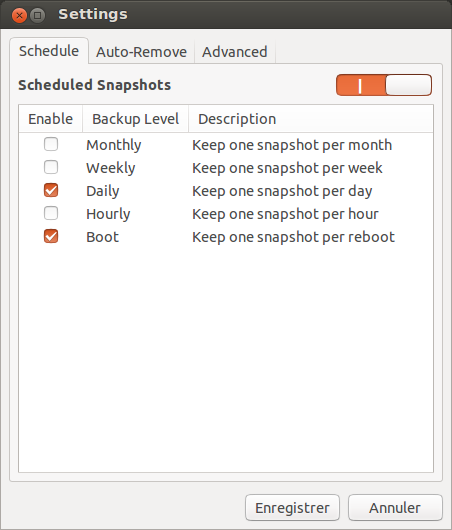

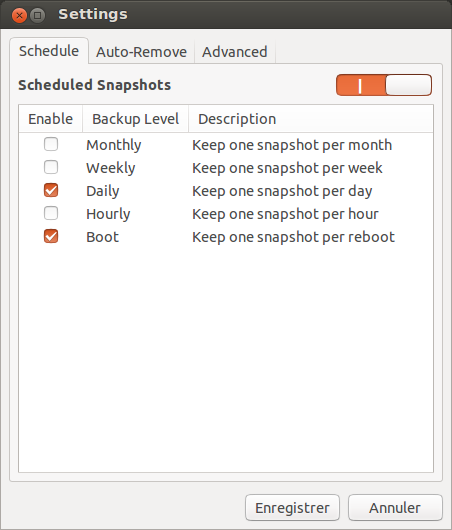

Ensuite, lors de son premier lancement, TimeShift prendra un premier snapshot et les suivants seront incrémentaux et programmés dans un cron job. À vous de choisir ce que vous désirez sauvegarder via l’interface. Par contre, cela ne doit pas vous dispenser de faire vos sauvegardes classiques.

En effet par défaut, Time Shift ne sauvegarde pas vos documents, vidéos et photos personnelles, et cela pour 2 raisons. La première, c’est que ça prendrait trop de place sur le disque à chaque sauvegarde. La seconde, c’est qu’en cas de restauration, vos documents seraient alors écrasés par des versions plus anciennes. TimeShift est donc clairement destiné à sauvegarder uniquement les fichiers systèmes et puis c’est tout. Par contre, rassurez-vous, tous les fichiers et répertoires cachés présets dans votre « home » sont sauvegardés car ils sont/contiennent le plus souvent des fichiers de config.

Voici la liste des répertoires exclus par défaut de la sauvegarde :

/dev/*

/proc/*

/sys/*

/media/*

/mnt/*

/tmp/*

/run/*

/var/run/*

/var/lock/*

/lost+found

/timeshift/*

/home/*/.thumbnails

/home/*/.cache

/home/*/.mozilla/firefox/*.default/Cache

/home/*/.mozilla/firefox/*.default/OfflineCache

/home/*/.opera/cache

/home/*/.local/share/Trash

TimeShift permet aussi de programmer une prise de snapshot à chaque fois que vous bootez votre ordinateur. Du coup, 30 minutes après le démarrage complet du système, une copie est réalisée.

Ensuite pour ce qui est des restaurations, vous pouvez le faire directement depuis le système (+ reboot) ou via un démarrage sur LiveCD si vraiment vous avez tout cassé 😉

Amusez-vous bien !